wlm lite est une version modifiée et portable de windows live messengervous pourrez vous connecter à votre compte sans aucune installation en utilisant une clé usb par exemple [...] l'application passe au travers de la plupart des filtres mis en place dans les écoles et dans les entreprises en contournant le blocage des ports définis par les administrateurs réseau , toutes les fonctions classiques sont préservées / vos informations personnelles telles que vos identifiants et mots de passe ou historiques de conversations sont stockés dans le même dossier que l'application sur une clé usb par exemple | wlm lite est une version modifiée et portable... Télécharger

wlm lite est une version modifiée et portable de windows live messengervous pourrez vous connecter à votre compte sans aucune installation en utilisant une clé usb par exemple [...] l'application passe au travers de la plupart des filtres mis en place dans les écoles et dans les entreprises en contournant le blocage des ports définis par les administrateurs réseau , toutes les fonctions classiques sont préservées / vos informations personnelles telles que vos identifiants et mots de passe ou historiques de conversations sont stockés dans le même dossier que l'application sur une clé usb par exemple | wlm lite est une version modifiée et portable... Télécharger

Qu'est ce qu'antidecompiler for android? antidecompiler for android est un logiciel anti piratage simple pour protéger les fichiers apk android exécutables contre l'ingénierie inverse et le plagiatӈle numéro de série vous donne le droit d'installer antidecompiler for android sur un nombre quelconque d'ordinateurs appartenant uniquement à l'acheteur et d'utiliser les jars android protégés à toutes fins [...] il est écrit en java avec des libs supplémentaires android et nécessite jre et android runtime , qu'est ce qu'antidecompiler for android? ... Télécharger

Qu'est ce qu'antidecompiler for android? antidecompiler for android est un logiciel anti piratage simple pour protéger les fichiers apk android exécutables contre l'ingénierie inverse et le plagiatӈle numéro de série vous donne le droit d'installer antidecompiler for android sur un nombre quelconque d'ordinateurs appartenant uniquement à l'acheteur et d'utiliser les jars android protégés à toutes fins [...] il est écrit en java avec des libs supplémentaires android et nécessite jre et android runtime , qu'est ce qu'antidecompiler for android? ... Télécharger

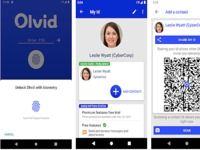

Olvid est une application de messagerie sur iosconsidérée comme l'une des plus sécurisée au monde elle garantira la protection de votre vie privée [...] olvid ne vous demande aucune information personnelle , vous n'aurez pas besoin de renseigner votre numéro de téléphone ni votre adresse email avant utilisation / l'application n’accédera pas non plus à votre répertoire | ici c'est à vous de valider les contacts avec qui vous souhaitez échanger ; ils seront les seuls à pouvoir vous contacter vous en aurez alors fini avec les éventuels spams : avec olvid vous ne laisserez aucune trace sur des serveursolvid va créer un lien direct entre les utilisateurs vos échanges seront ainsi protégés d'un éventuel piratage et aucun tiers ne pourra identifier les participants [...] olvid est donc une alternative très efficace aux applications de messagerie actuelles si vous désirez protéger votre intimité , / olvid est une application de messagerie sur... Télécharger

Olvid est une application de messagerie sur iosconsidérée comme l'une des plus sécurisée au monde elle garantira la protection de votre vie privée [...] olvid ne vous demande aucune information personnelle , vous n'aurez pas besoin de renseigner votre numéro de téléphone ni votre adresse email avant utilisation / l'application n’accédera pas non plus à votre répertoire | ici c'est à vous de valider les contacts avec qui vous souhaitez échanger ; ils seront les seuls à pouvoir vous contacter vous en aurez alors fini avec les éventuels spams : avec olvid vous ne laisserez aucune trace sur des serveursolvid va créer un lien direct entre les utilisateurs vos échanges seront ainsi protégés d'un éventuel piratage et aucun tiers ne pourra identifier les participants [...] olvid est donc une alternative très efficace aux applications de messagerie actuelles si vous désirez protéger votre intimité , / olvid est une application de messagerie sur... Télécharger

Intéressé par hacker text generator ? vous pouvez découvrir ces quelques informations : 24 votes et une note de 4 1 sur 5 ce sont les marques de qualité données à anil sardiwal pour la qualité de son applicationcette application est disponible actuellement sur notre site dans sa version 1 [...] 2 , nous pouvons vous préciser que cette application a été développée spécialement sur la version android 4 / cette appli a été plutôt bien accueillie par les utilisateurs d'android les personnes qui l'ont essayée lui ont octroyé une note plus qu'honorable | une réussite qui ne va pas s’en arrêter là ; seulement 24 utilisateurs ont évalué cette application pour autant elle pourrait en surprendre plus d’un : pour installer cette application vous avez besoin au minimum de la version d'android 4vérifiez si votre appareil est compatible en regardant dans les paramètres de votre mobile [...] est ce qu’une application peu médiatisée est forcément mauvaise ? la preuve que non avec cette application , malgré son petit nombre de téléchargements elle est capable de satisfaire ses utilisateurs / a savoir en dernier lieu : entièrement gratuite l’app hacker text generator trouvera bien sa place sur votre smartphone android | intéressé par hacker text generator ? vous... Télécharger

Intéressé par hacker text generator ? vous pouvez découvrir ces quelques informations : 24 votes et une note de 4 1 sur 5 ce sont les marques de qualité données à anil sardiwal pour la qualité de son applicationcette application est disponible actuellement sur notre site dans sa version 1 [...] 2 , nous pouvons vous préciser que cette application a été développée spécialement sur la version android 4 / cette appli a été plutôt bien accueillie par les utilisateurs d'android les personnes qui l'ont essayée lui ont octroyé une note plus qu'honorable | une réussite qui ne va pas s’en arrêter là ; seulement 24 utilisateurs ont évalué cette application pour autant elle pourrait en surprendre plus d’un : pour installer cette application vous avez besoin au minimum de la version d'android 4vérifiez si votre appareil est compatible en regardant dans les paramètres de votre mobile [...] est ce qu’une application peu médiatisée est forcément mauvaise ? la preuve que non avec cette application , malgré son petit nombre de téléchargements elle est capable de satisfaire ses utilisateurs / a savoir en dernier lieu : entièrement gratuite l’app hacker text generator trouvera bien sa place sur votre smartphone android | intéressé par hacker text generator ? vous... Télécharger

hacker atom theme est une app appartenant à la catégorie "internet"il y a eu plusieurs mises à jour de cette app nous arrivons donc aujourd'hui à la version 1 [...] créée par dlto elle est l'une des apps incontournables de lacatégorie "internet" , avec une note de 4 4 sur 5 ce produit a fait du chemin sur le google play / dlto a fait un bon travail de programmation en offrant un programme bien pensé | etant donné l’ancienneté de la version android requise pour faire fonctionner ce programme vous n'aurez pas de difficulté à l’installer sur votre smartphone ou tablette s’il s’agit d’un appareil relativement récent ; cependant si au niveau de compatibilité cela ne correspond pas n’hésitez pas à regarder parmi les alternatives à hacker atom theme dans lacatégorie "internet" de toucharger : vous y trouverez peut être votre bonheurtoutes les apps de la boutique d’apps de google ne sont pas faites pour tout le monde mais celle ci est tout public [...] vous avez de la chance ! avec un total de 460 votes sur le play store ce qui est relativement peu on vous l’accorde dlto espère que son programme se fasse un peu mieux connaître et séduise toujours plus de monde , dernier sujet à aborder pour finir : l'un des meilleurs points avec android c'est que l'on compte hacker atom theme est une app appartenant à la... Télécharger

hacker atom theme est une app appartenant à la catégorie "internet"il y a eu plusieurs mises à jour de cette app nous arrivons donc aujourd'hui à la version 1 [...] créée par dlto elle est l'une des apps incontournables de lacatégorie "internet" , avec une note de 4 4 sur 5 ce produit a fait du chemin sur le google play / dlto a fait un bon travail de programmation en offrant un programme bien pensé | etant donné l’ancienneté de la version android requise pour faire fonctionner ce programme vous n'aurez pas de difficulté à l’installer sur votre smartphone ou tablette s’il s’agit d’un appareil relativement récent ; cependant si au niveau de compatibilité cela ne correspond pas n’hésitez pas à regarder parmi les alternatives à hacker atom theme dans lacatégorie "internet" de toucharger : vous y trouverez peut être votre bonheurtoutes les apps de la boutique d’apps de google ne sont pas faites pour tout le monde mais celle ci est tout public [...] vous avez de la chance ! avec un total de 460 votes sur le play store ce qui est relativement peu on vous l’accorde dlto espère que son programme se fasse un peu mieux connaître et séduise toujours plus de monde , dernier sujet à aborder pour finir : l'un des meilleurs points avec android c'est que l'on compte hacker atom theme est une app appartenant à la... Télécharger

Si vous cliquez sur le bouton télécharger vous allez lancer l'installation de wifi mot de passe hacker joke sur votre appareil androidmais avant de faire cela il serait raisonnable de regarder de plus près les informations suivantes [...] la dernière mise à jour de cette appli a eu lieu le 12 août 2017 , elle a été classée dans la sous catégorie "utilitaires" / l’éditeur qui a conçu ce produit est best world apps | cette app n'a pas été mise à jour depuis quelques mois déjà ; en effet les dernières corrections apportées par l'éditeur remontent au 12 août 2017 : si on souhaite installer une app de bonne facture wifi mot de passe hacker joke est peut être adaptée à vos attentes! elle a obtenu la note de 4 grâce aux utilisateurs du google play globalement satisfaitsavec entre 10000 et 50000 téléchargements son succès est correct [...] mais ce n’est pas obligatoirement à l’image de l’appli qui bénéficie d’un bon accueil de la part des utilisateurs , n’hésitez pas à installer cette application vous ne devriez pas rencontrer de problèmes au moment de l’installation ou lors du téléchargement / elle est en effet compatible avec toutes les versions succédant à la version 2 | 2 ; si vous cliquez sur le bouton télécharger ... Télécharger

Si vous cliquez sur le bouton télécharger vous allez lancer l'installation de wifi mot de passe hacker joke sur votre appareil androidmais avant de faire cela il serait raisonnable de regarder de plus près les informations suivantes [...] la dernière mise à jour de cette appli a eu lieu le 12 août 2017 , elle a été classée dans la sous catégorie "utilitaires" / l’éditeur qui a conçu ce produit est best world apps | cette app n'a pas été mise à jour depuis quelques mois déjà ; en effet les dernières corrections apportées par l'éditeur remontent au 12 août 2017 : si on souhaite installer une app de bonne facture wifi mot de passe hacker joke est peut être adaptée à vos attentes! elle a obtenu la note de 4 grâce aux utilisateurs du google play globalement satisfaitsavec entre 10000 et 50000 téléchargements son succès est correct [...] mais ce n’est pas obligatoirement à l’image de l’appli qui bénéficie d’un bon accueil de la part des utilisateurs , n’hésitez pas à installer cette application vous ne devriez pas rencontrer de problèmes au moment de l’installation ou lors du téléchargement / elle est en effet compatible avec toutes les versions succédant à la version 2 | 2 ; si vous cliquez sur le bouton télécharger ... Télécharger

Prêt a être utilisé ce logiciel de gestion de clinique vétérinaire convient a tous les ordinateurs et portables de windows 7 à windows 10ce logiciel fonctionne en mono poste ou en réseaux [...] livré "prêt a l'emploi" il est fournis avec une base de donnée valorisée de 1200 références , datavet contient également la liste de tous les médicaments vétérinaires 14000 références les ordonnances factures et certificats médicaux sont conforme aux dernières normes européennes / gestion de la traçabilité gtin normes européennes | fiche médicales spéciale pour les élevages ou cheptel module d'enregistrement des recettes dépenses et transfert automatique à votre expert comptable calcul de la liasse fiscale de fin d'année ; logiciel off cloud" vos données restent sur votre ordinateur sans risque de piratage ou d'indiscrétions : prêt a être utilisé ce logiciel de gestion de... Télécharger

Prêt a être utilisé ce logiciel de gestion de clinique vétérinaire convient a tous les ordinateurs et portables de windows 7 à windows 10ce logiciel fonctionne en mono poste ou en réseaux [...] livré "prêt a l'emploi" il est fournis avec une base de donnée valorisée de 1200 références , datavet contient également la liste de tous les médicaments vétérinaires 14000 références les ordonnances factures et certificats médicaux sont conforme aux dernières normes européennes / gestion de la traçabilité gtin normes européennes | fiche médicales spéciale pour les élevages ou cheptel module d'enregistrement des recettes dépenses et transfert automatique à votre expert comptable calcul de la liasse fiscale de fin d'année ; logiciel off cloud" vos données restent sur votre ordinateur sans risque de piratage ou d'indiscrétions : prêt a être utilisé ce logiciel de gestion de... Télécharger

Webtorrent est une petite révolution dans le domaine du partage de contenusconçu comme une extension à instant [...] io le service de partage de fichiers webtorrent utilise la tehcnologie , torrent afin de faire se rencontrer virtuellement les seeders et les leechers connectés / le résultat est sans appel les contenus les plus partagés se chargent quasi instantanément | evidemment les vidéos les moins populaires ne seront diffusées que dans des conditions standard et ne seront pas plus confortables à visionner que les autres ; webtorrent est sans nul doute une technologie intéressante que nous allons suivre sachez seulement que le service clone de youtube bitchute utilise déjà ce protocole : reste à cette dernière à se développer et à proposer de nouveaux contenus webtorrent est une petite révolution dans le... Télécharger

Webtorrent est une petite révolution dans le domaine du partage de contenusconçu comme une extension à instant [...] io le service de partage de fichiers webtorrent utilise la tehcnologie , torrent afin de faire se rencontrer virtuellement les seeders et les leechers connectés / le résultat est sans appel les contenus les plus partagés se chargent quasi instantanément | evidemment les vidéos les moins populaires ne seront diffusées que dans des conditions standard et ne seront pas plus confortables à visionner que les autres ; webtorrent est sans nul doute une technologie intéressante que nous allons suivre sachez seulement que le service clone de youtube bitchute utilise déjà ce protocole : reste à cette dernière à se développer et à proposer de nouveaux contenus webtorrent est une petite révolution dans le... Télécharger

Retrouvez l'application cyberghost pour android pour utiliser internet sur votre smartphone de façon anonymecyberghost est un vpn qui vous permettra à la fois de cacher votre adresse ip et de profiter d'un chiffrement de haut niveau aes 256 bits [...] l'application vous sera particulièrement utile lorsque vous effectuerez une transaction en ligne via votre téléphone , grâce à cyberghost n’ayez plus peur de vous faire subtiliser vos données l’application vous protègera du piratage quand vous vous connecterez à des hotspots wifi / les emplacements virtuels proposés vous permettront d'accéder à des contenus dont l'accès vous était jusqu'alors non autorisé géo bloqué ou censuré | avec cyberghost vous profiterez également d'un bloqueur de pubs efficace ; cyberghost vpn pour android est l'application indispensable pour protéger votre vie privée : naviguez plus confortablement et en tout sécurité retrouvez l'application cyberghost pour... Télécharger

Retrouvez l'application cyberghost pour android pour utiliser internet sur votre smartphone de façon anonymecyberghost est un vpn qui vous permettra à la fois de cacher votre adresse ip et de profiter d'un chiffrement de haut niveau aes 256 bits [...] l'application vous sera particulièrement utile lorsque vous effectuerez une transaction en ligne via votre téléphone , grâce à cyberghost n’ayez plus peur de vous faire subtiliser vos données l’application vous protègera du piratage quand vous vous connecterez à des hotspots wifi / les emplacements virtuels proposés vous permettront d'accéder à des contenus dont l'accès vous était jusqu'alors non autorisé géo bloqué ou censuré | avec cyberghost vous profiterez également d'un bloqueur de pubs efficace ; cyberghost vpn pour android est l'application indispensable pour protéger votre vie privée : naviguez plus confortablement et en tout sécurité retrouvez l'application cyberghost pour... Télécharger

Process hacker est un outil open source qui affiche la liste des processus en cours sur le système et la mémoire utiliséele programme inclut un outil capable d'arrêter un processus et un outil de recherche dans la mémoire avec le support des expressions régulières regex [...] il peut montrer les services les processus et les sous processus les modules les identificateurs persistants handles et les régions de la mémoire , process hacker est un outil open source qui... Télécharger

Process hacker est un outil open source qui affiche la liste des processus en cours sur le système et la mémoire utiliséele programme inclut un outil capable d'arrêter un processus et un outil de recherche dans la mémoire avec le support des expressions régulières regex [...] il peut montrer les services les processus et les sous processus les modules les identificateurs persistants handles et les régions de la mémoire , process hacker est un outil open source qui... Télécharger

Dans un futur proche le monde virtuel d'internet décidera du sort du monde réelcelui qui contrôlera le monde numérique contrôlera toute l'humanité [...] dans cette guerre pour l'information le programme de piratage informatique aiva a pour mission d'accéder à l'ordinateur central de l'ennemi et de le neutraliser , sp / a | i est un jeu de plateforme à la troisième personne où le joueur prend le contrôle d'un programme doté d'intelligence artificielle nommé aiva dont les capacités vont des systèmes de piratage au détournement de pare feux en passant par la manipulation de protocoles de sécurité ; dans un futur proche le monde virtuel... Télécharger

Dans un futur proche le monde virtuel d'internet décidera du sort du monde réelcelui qui contrôlera le monde numérique contrôlera toute l'humanité [...] dans cette guerre pour l'information le programme de piratage informatique aiva a pour mission d'accéder à l'ordinateur central de l'ennemi et de le neutraliser , sp / a | i est un jeu de plateforme à la troisième personne où le joueur prend le contrôle d'un programme doté d'intelligence artificielle nommé aiva dont les capacités vont des systèmes de piratage au détournement de pare feux en passant par la manipulation de protocoles de sécurité ; dans un futur proche le monde virtuel... Télécharger

Ressources hacker est un utilitaire gratuit pour visualiser modifier renommer ajouter supprimer et extraire des ressources dans les exécutables windows 32 bits et les fichiers de ressourcesres [...] il intègre un compilateur et un décompilateur interne de scripts de ressources , affichage des ressources de type curseur icône bitmap gif avi jpg wav et midi / les menus dialogues messagetables stringtables accelerators formes delphi et versioninfo peuvent être considérés comme des ressources de scripts décompilés | les menus et les dialogues peuvent aussi être considérés comme des ressources quand ils apparaissent dans une application en cours ; ressources hacker est un utilitaire gratuit... Télécharger

Ressources hacker est un utilitaire gratuit pour visualiser modifier renommer ajouter supprimer et extraire des ressources dans les exécutables windows 32 bits et les fichiers de ressourcesres [...] il intègre un compilateur et un décompilateur interne de scripts de ressources , affichage des ressources de type curseur icône bitmap gif avi jpg wav et midi / les menus dialogues messagetables stringtables accelerators formes delphi et versioninfo peuvent être considérés comme des ressources de scripts décompilés | les menus et les dialogues peuvent aussi être considérés comme des ressources quand ils apparaissent dans une application en cours ; ressources hacker est un utilitaire gratuit... Télécharger

Dotnet protector est un puissant système de protection du codenet qui empêche vos assemblies d'être décompilés [...] application windows dlls applications asp et assemblies sql peuvent être protégés , la protection peut être effectuée de manière interactive à l'aide d'une interface graphique intuitive ou de manière automatique en utilisant dotnet protector en ligne de commandes / dotnet protector inclut également un système anti piratage basé sur la reconnaissance du matériel et des extensions de programmation vous permettant de développer votre propre mécanisme d'activation de logiciels | dotnet protector est auto protégé et utilise ses fonctionnalités d'activation internes ; dotnet protector est un puissant système de... Télécharger

Dotnet protector est un puissant système de protection du codenet qui empêche vos assemblies d'être décompilés [...] application windows dlls applications asp et assemblies sql peuvent être protégés , la protection peut être effectuée de manière interactive à l'aide d'une interface graphique intuitive ou de manière automatique en utilisant dotnet protector en ligne de commandes / dotnet protector inclut également un système anti piratage basé sur la reconnaissance du matériel et des extensions de programmation vous permettant de développer votre propre mécanisme d'activation de logiciels | dotnet protector est auto protégé et utilise ses fonctionnalités d'activation internes ; dotnet protector est un puissant système de... Télécharger

Pcaudit est un programme d'évaluation de sécurité gratuitil simule une attaque réseau par un hacker afin de déterminer si votre ordinateur est sensible ou non à ce type de menace [...] il teste notamment l'efficacité de votre firewall , pcaudit est un programme d'évaluation de... Télécharger

Pcaudit est un programme d'évaluation de sécurité gratuitil simule une attaque réseau par un hacker afin de déterminer si votre ordinateur est sensible ou non à ce type de menace [...] il teste notamment l'efficacité de votre firewall , pcaudit est un programme d'évaluation de... Télécharger

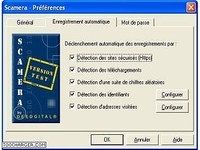

Nouvelle interface nouvelle fonctionnalité scamera marque un progrès considérable dans la lutte contre le scam fraude erreur contrefaçon piratage bug en enregistrant automatiquement écran par écran les transactions effectuées depuis internet explorerfini les doutes ou les difficultées liés à une transaction puisque scamera permet de revoir l'enregistrement commande paiement ordre de bourse déclaration sociale stocké sur le disque dur de votre pc [...] de plus scamera peut capter automatiquement les conditions générales du site et les ajouterà l’enregistrement , enfin l'empreinte électronique infalsifiable deedgital atteste de l’authenticité de la date et de l’heure de l’enregistrement / en cas de litige vous pouvez facilement démontrer votre bonne foi | nouvelle interface nouvelle fonctionnalité ... Télécharger

Nouvelle interface nouvelle fonctionnalité scamera marque un progrès considérable dans la lutte contre le scam fraude erreur contrefaçon piratage bug en enregistrant automatiquement écran par écran les transactions effectuées depuis internet explorerfini les doutes ou les difficultées liés à une transaction puisque scamera permet de revoir l'enregistrement commande paiement ordre de bourse déclaration sociale stocké sur le disque dur de votre pc [...] de plus scamera peut capter automatiquement les conditions générales du site et les ajouterà l’enregistrement , enfin l'empreinte électronique infalsifiable deedgital atteste de l’authenticité de la date et de l’heure de l’enregistrement / en cas de litige vous pouvez facilement démontrer votre bonne foi | nouvelle interface nouvelle fonctionnalité ... Télécharger

Si vous êtes un utilisateur de linkedin nous ne pouvons que vous conseiller de vous connecter maintenant et de renforcer la sécurité de votre comptede nombreux rapports indiquent que les comptes linkedin sont de plus en plus attaqués [...] d'abord mis en lumière par cyberint les utilisateurs de linkedin se sont rendus sur les médias sociaux pour annoncer que leurs comptes avaient été gelés ou carrément piratés , dans certains cas les utilisateurs ont reçu des demandes de rançon pour le retour de leurs comptes piratés / il semble qu’il s’agisse une vague d'attaques par force brute : les pirates tentent de s'introduire dans les comptes en devinant les mots de passe | grâce à de puissantes applications de piratage ils peuvent deviner des millions de mots de passe en quelques secondes ; en conséquence l'une des deux choses suivantes se produit : les utilisateurs de linkedin reçoivent un courriel officiel et légitime de linkedin les avertissant que leur compte a été verrouillé en raison d'une activité inhabituelle : cette mesure a probablement été prise à la suite d'une attaque par force brute ou parce que l'attaque a eu lieu sur un compte utilisant l'authentification à deux facteursdans ce cas le compte n'a pas été compromis [...] toutefois ces utilisateurs doivent réactiver leur compte en suivant les instructions fournies par linkedin , les utilisateurs essaient de se connecter et constatent que leur mot de passe a été modifié / si vous êtes un utilisateur de linkedin nous... Lire la suite

Si vous êtes un utilisateur de linkedin nous ne pouvons que vous conseiller de vous connecter maintenant et de renforcer la sécurité de votre comptede nombreux rapports indiquent que les comptes linkedin sont de plus en plus attaqués [...] d'abord mis en lumière par cyberint les utilisateurs de linkedin se sont rendus sur les médias sociaux pour annoncer que leurs comptes avaient été gelés ou carrément piratés , dans certains cas les utilisateurs ont reçu des demandes de rançon pour le retour de leurs comptes piratés / il semble qu’il s’agisse une vague d'attaques par force brute : les pirates tentent de s'introduire dans les comptes en devinant les mots de passe | grâce à de puissantes applications de piratage ils peuvent deviner des millions de mots de passe en quelques secondes ; en conséquence l'une des deux choses suivantes se produit : les utilisateurs de linkedin reçoivent un courriel officiel et légitime de linkedin les avertissant que leur compte a été verrouillé en raison d'une activité inhabituelle : cette mesure a probablement été prise à la suite d'une attaque par force brute ou parce que l'attaque a eu lieu sur un compte utilisant l'authentification à deux facteursdans ce cas le compte n'a pas été compromis [...] toutefois ces utilisateurs doivent réactiver leur compte en suivant les instructions fournies par linkedin , les utilisateurs essaient de se connecter et constatent que leur mot de passe a été modifié / si vous êtes un utilisateur de linkedin nous... Lire la suite

Vous n’arrivez plus à vous connecter à votre compte twitter ce dernier envoie des spams à vos amis ou publie des tweets sur votre timeline à votre insuc’est sûr votre compte twitter a bel et bien été piraté [...] mais rassurez vous il existe différents moyens pour récupérer votre compte et surtout le protéger contre les tentatives de hacking , lesquels ? réponse dans ce tutoriel / 1 | changer de mot passe que vous vous fassiez pirater votre compte gmail facebook twitter ou instagram la première chose à faire est de changer votre mot de passe ; mais attention qui dit changer de mot de passe dit bien évidemment en prendre un sécurisé : ainsi oubliez les « 123 » la date de naissance de votre enfant ou votre prénomun mot de passe sécurisé doit contenir au minimum huit caractères dont une lettre majuscule un chiffre et un caractère spécial [...] une opération que vous pouvez effectuer seul ou via l’aide d’un générateur de mot de passe , concernant twitter maintenant connectez vous à votre compte et cliquez sur paramètres / parmi tous les onglets disponibles cliquez sur mot de passe | entrez le mot de passe actuel puis saisissez votre nouveau mot de passe avant d’enregistrer les modifications ; voilà c’est fait votre compte est de nouveau sous votre contrôle et uniquement le vôtre : vous pouvez également activer la double vérification de votre comptechaque fois que vous vous connectez grâce à votre téléphone un sms vous n’arrivez plus à vous connecter à... Lire la suite

Vous n’arrivez plus à vous connecter à votre compte twitter ce dernier envoie des spams à vos amis ou publie des tweets sur votre timeline à votre insuc’est sûr votre compte twitter a bel et bien été piraté [...] mais rassurez vous il existe différents moyens pour récupérer votre compte et surtout le protéger contre les tentatives de hacking , lesquels ? réponse dans ce tutoriel / 1 | changer de mot passe que vous vous fassiez pirater votre compte gmail facebook twitter ou instagram la première chose à faire est de changer votre mot de passe ; mais attention qui dit changer de mot de passe dit bien évidemment en prendre un sécurisé : ainsi oubliez les « 123 » la date de naissance de votre enfant ou votre prénomun mot de passe sécurisé doit contenir au minimum huit caractères dont une lettre majuscule un chiffre et un caractère spécial [...] une opération que vous pouvez effectuer seul ou via l’aide d’un générateur de mot de passe , concernant twitter maintenant connectez vous à votre compte et cliquez sur paramètres / parmi tous les onglets disponibles cliquez sur mot de passe | entrez le mot de passe actuel puis saisissez votre nouveau mot de passe avant d’enregistrer les modifications ; voilà c’est fait votre compte est de nouveau sous votre contrôle et uniquement le vôtre : vous pouvez également activer la double vérification de votre comptechaque fois que vous vous connectez grâce à votre téléphone un sms vous n’arrivez plus à vous connecter à... Lire la suite

Avant de mettre votre blog ou votre site vitrine en ligne vous devez définir un nom de domaine pertinent créer du contenu adapté à votre cible et souscrire un bon plan d'hébergement web hostingcette dernière étape ne doit en aucun cas être improvisée puisqu'elle garantit la fluidité la sécurité et la disponibilité de vos pages internet [...] pour vous aider à choisir la meilleure offre du marché voici quelques erreurs à éviter lors de votre abonnement , erreur n°1 : ignorer les performances de la solution d'hébergement web les sociétés de hosting déploient généralement des serveurs des espaces de stockage et des options spécifiques pour publier votre blog ou votre plateforme d'e commerce en ligne / si vous choisissez par inattention un fournisseur proposant une faible infrastructure la vitesse de chargement de votre site internet sera considérablement réduite | vos pages seront aussi pénalisées par les moteurs de recherche ; tout ceci peut affecter votre visibilité vos ventes et votre taux de conversion : pour profiter d'un hébergement web performant prêtez une attention particulière aux ressources système mises à votre disposition : cpu au moins 2 cœurs mémoire ram 2 go ou plus disque i/o ssd conseillé par rapport à un hdd content delivery network ou cdn obligatoire bande passante illimitée assurez vous que le fournisseur dispose de datacenters proches de votre public cible [...] pour atteindre des avant de mettre votre blog ou votre site... Lire la suite

Avant de mettre votre blog ou votre site vitrine en ligne vous devez définir un nom de domaine pertinent créer du contenu adapté à votre cible et souscrire un bon plan d'hébergement web hostingcette dernière étape ne doit en aucun cas être improvisée puisqu'elle garantit la fluidité la sécurité et la disponibilité de vos pages internet [...] pour vous aider à choisir la meilleure offre du marché voici quelques erreurs à éviter lors de votre abonnement , erreur n°1 : ignorer les performances de la solution d'hébergement web les sociétés de hosting déploient généralement des serveurs des espaces de stockage et des options spécifiques pour publier votre blog ou votre plateforme d'e commerce en ligne / si vous choisissez par inattention un fournisseur proposant une faible infrastructure la vitesse de chargement de votre site internet sera considérablement réduite | vos pages seront aussi pénalisées par les moteurs de recherche ; tout ceci peut affecter votre visibilité vos ventes et votre taux de conversion : pour profiter d'un hébergement web performant prêtez une attention particulière aux ressources système mises à votre disposition : cpu au moins 2 cœurs mémoire ram 2 go ou plus disque i/o ssd conseillé par rapport à un hdd content delivery network ou cdn obligatoire bande passante illimitée assurez vous que le fournisseur dispose de datacenters proches de votre public cible [...] pour atteindre des avant de mettre votre blog ou votre site... Lire la suite

Dans le monde numérique actuel la présence en ligne est indispensable pour se faire connaîtrepour cela il faut être actif sur les réseaux sociaux et surtout procéder à la création d'un site internet [...] mais pour que ce dernier soit fonctionnel vous devez impérativement souscrire à un service d'hébergement web , il existe de nos jours un grand nombre de sociétés spécialisées dans ce domaine / le choix peut être difficile à faire si vous ne vous y connaissez pas | découvrez dans cet article l'hébergeur web à choisir pour bénéficier d'une protection accrue de vos données ; hébergement 100 % sécurisé : les fonctionnalités o2switch ! o2switch est une entreprise d'hébergement web française : elle opère depuis de nombreuses années en france avec son siège situé à clermont ferrandavec ses propres data centers localisés sur le territoire national l'hébergeur de site internet o2switch garantit une indépendance vis à vis des tiers assurant ainsi rapidité et efficacité [...] il est notamment reconnu pour son offre d'hébergement web hautement sécurisée et riche en fonctionnalités , étant propriétaire de ses propres serveurs et grâce à une conformité stricte au rgpd o2switch assure une protection optimale des données / parmi les fonctionnalités notables on peut citer la capacité de stockage illimité | cela favorise les sauvegardes régulières des données de votre site internet afin d'éviter les pertes qui peuvent dans le monde numérique actuel la présence... Lire la suite

Dans le monde numérique actuel la présence en ligne est indispensable pour se faire connaîtrepour cela il faut être actif sur les réseaux sociaux et surtout procéder à la création d'un site internet [...] mais pour que ce dernier soit fonctionnel vous devez impérativement souscrire à un service d'hébergement web , il existe de nos jours un grand nombre de sociétés spécialisées dans ce domaine / le choix peut être difficile à faire si vous ne vous y connaissez pas | découvrez dans cet article l'hébergeur web à choisir pour bénéficier d'une protection accrue de vos données ; hébergement 100 % sécurisé : les fonctionnalités o2switch ! o2switch est une entreprise d'hébergement web française : elle opère depuis de nombreuses années en france avec son siège situé à clermont ferrandavec ses propres data centers localisés sur le territoire national l'hébergeur de site internet o2switch garantit une indépendance vis à vis des tiers assurant ainsi rapidité et efficacité [...] il est notamment reconnu pour son offre d'hébergement web hautement sécurisée et riche en fonctionnalités , étant propriétaire de ses propres serveurs et grâce à une conformité stricte au rgpd o2switch assure une protection optimale des données / parmi les fonctionnalités notables on peut citer la capacité de stockage illimité | cela favorise les sauvegardes régulières des données de votre site internet afin d'éviter les pertes qui peuvent dans le monde numérique actuel la présence... Lire la suite

comment identifier plus facilement ce type d'attaque ? l'ingénierie sociale est de plus en plus répandue à travers le monde les cybercriminels redoublent d’ailleurs d’efforts pour trouver constamment de nouvelles techniques [...] les experts de nordvpn ont constaté récemment une recrudescence d’un type de phishing qui a commencé à émerger l’année dernière le clone phishing qui peut tromper même les utilisateurs les plus prudents , le clone phishing ou hameçonnage par clonage est une escroquerie dans laquelle un cybercriminel reproduit un e mail ou un site web légitime pour inciter la victime à fournir des informations personnelles / l'e mail cloné est presque identique à l'original et contient de vraies informations ce qui rend ce type de phishing plus difficile à repérer que les autres attaques d'hameçonnage | "même si les utilisateurs apprennent et deviennent plus prudents à chaque fois qu'ils sont confrontés à un problème de cybersécurité les criminels ne leur facilitent pas la tâche en développant constamment de nouvelles techniques pour cibler les gens ; les attaques de clone phishing font passer le phishing au niveau supérieur car les e mails sont généralement très personnalisés et reproduisent quelque chose que la victime a reçu dans le passé" explique adrianus warmenhoven expert en cybersécurité chez nordvpn : comment fonctionne le clone phishing ? tout d'abord le hacker intercepte un message comment identifier plus facilement ce type... Lire la suite

comment identifier plus facilement ce type d'attaque ? l'ingénierie sociale est de plus en plus répandue à travers le monde les cybercriminels redoublent d’ailleurs d’efforts pour trouver constamment de nouvelles techniques [...] les experts de nordvpn ont constaté récemment une recrudescence d’un type de phishing qui a commencé à émerger l’année dernière le clone phishing qui peut tromper même les utilisateurs les plus prudents , le clone phishing ou hameçonnage par clonage est une escroquerie dans laquelle un cybercriminel reproduit un e mail ou un site web légitime pour inciter la victime à fournir des informations personnelles / l'e mail cloné est presque identique à l'original et contient de vraies informations ce qui rend ce type de phishing plus difficile à repérer que les autres attaques d'hameçonnage | "même si les utilisateurs apprennent et deviennent plus prudents à chaque fois qu'ils sont confrontés à un problème de cybersécurité les criminels ne leur facilitent pas la tâche en développant constamment de nouvelles techniques pour cibler les gens ; les attaques de clone phishing font passer le phishing au niveau supérieur car les e mails sont généralement très personnalisés et reproduisent quelque chose que la victime a reçu dans le passé" explique adrianus warmenhoven expert en cybersécurité chez nordvpn : comment fonctionne le clone phishing ? tout d'abord le hacker intercepte un message comment identifier plus facilement ce type... Lire la suite

Le phishing est l'une des formes d'attaque les plus connues aujourd'hui et a été à l'origine de certaines des failles de sécurité les plus médiatiséeson parle de phishing lorsqu'une victime potentielle est contactée email téléphone ou sms par un cybercriminel qui se fait passer pour une institution ou une personne légitime [...] le principe repose sur le fait que la victime est invitée à fournir des informations sensibles numéros de carte de crédit nom d'utilisateur mots de passe etc , / pour y parvenir le hacker peut demander une réponse à l'email ou au texto ou encore demander de cliquer sur un lien menant à une fausse page de destination qui tente de collecter les informations d'identification ou de charger un logiciel malveillant sur le système | pourquoi les attaquants utilisent ils le phishing ? ces communications de phishing ont l’air à première vue légitimes et ont déjà trompé des personnes qu’elles soient novices ou professionnelles de l’informatique ; les attaquants utilisent principalement le phishing pour voler de l’argent ou des données : cependant certains cybercriminels utilisent de plus en plus le phishing pour se faire passer pour des personnes ayant accès à des réseaux ou à des systèmes convoités en obtenant les informations de connexion de leurs comptes professionnels par exempleplusieurs cas récents ont montré que certains pirates ayant obtenu les noms d’utilisateur et les mots de passe le phishing est l'une des formes d'attaque les... Lire la suite

Le phishing est l'une des formes d'attaque les plus connues aujourd'hui et a été à l'origine de certaines des failles de sécurité les plus médiatiséeson parle de phishing lorsqu'une victime potentielle est contactée email téléphone ou sms par un cybercriminel qui se fait passer pour une institution ou une personne légitime [...] le principe repose sur le fait que la victime est invitée à fournir des informations sensibles numéros de carte de crédit nom d'utilisateur mots de passe etc , / pour y parvenir le hacker peut demander une réponse à l'email ou au texto ou encore demander de cliquer sur un lien menant à une fausse page de destination qui tente de collecter les informations d'identification ou de charger un logiciel malveillant sur le système | pourquoi les attaquants utilisent ils le phishing ? ces communications de phishing ont l’air à première vue légitimes et ont déjà trompé des personnes qu’elles soient novices ou professionnelles de l’informatique ; les attaquants utilisent principalement le phishing pour voler de l’argent ou des données : cependant certains cybercriminels utilisent de plus en plus le phishing pour se faire passer pour des personnes ayant accès à des réseaux ou à des systèmes convoités en obtenant les informations de connexion de leurs comptes professionnels par exempleplusieurs cas récents ont montré que certains pirates ayant obtenu les noms d’utilisateur et les mots de passe le phishing est l'une des formes d'attaque les... Lire la suite

Est il préférable d’acheter la licence d’un logiciel alors qu’on peut l’avoir gratuitement avec une version piratée ou crackée ? quelles sont les principales différences ? nous vous disons tout ! le piratage de logiciels est une pratique assez répanduede nos jours de nombreux sites proposent des cracks ou encore des générateurs de clés de licence de logiciels [...] selon une étude 82 milliards de dollars de programmes logiciels se vendent légalement dans le monde entier tandis que 63 milliards de programmes sont piratés , ainsi l’économie de certaines sociétés se trouve très touchée car leurs logiciels ne se vendent plus sur le marché / pour les consommateurs de programmes piratés utiliser des logiciels performants et productifs sans avoir à débourser le moindre centime peut s’avérer être avantageux | mais dans certains cas cette pratique vous expose à plusieurs dangers ; dans cet article nous verrons pourquoi utiliser un logiciel sous licence est bien mieux que d’utiliser une version piratée : 1 les dangers d’utilisation de logiciels piratés lorsque vous utilisez des logiciels piratés vous faites face à de nombreux dangers parmi lesquels : a la vulnérabilité face aux attaques le téléchargement de cracks peut être associé à des virus tels que des chevaux de troie des ransomware etcintentionnellement ou pas vous laissez le champ libre à tout genre de virus pour qu’ils infectent votre ordinateur est il préférable d’acheter la licence... Lire la suite

Est il préférable d’acheter la licence d’un logiciel alors qu’on peut l’avoir gratuitement avec une version piratée ou crackée ? quelles sont les principales différences ? nous vous disons tout ! le piratage de logiciels est une pratique assez répanduede nos jours de nombreux sites proposent des cracks ou encore des générateurs de clés de licence de logiciels [...] selon une étude 82 milliards de dollars de programmes logiciels se vendent légalement dans le monde entier tandis que 63 milliards de programmes sont piratés , ainsi l’économie de certaines sociétés se trouve très touchée car leurs logiciels ne se vendent plus sur le marché / pour les consommateurs de programmes piratés utiliser des logiciels performants et productifs sans avoir à débourser le moindre centime peut s’avérer être avantageux | mais dans certains cas cette pratique vous expose à plusieurs dangers ; dans cet article nous verrons pourquoi utiliser un logiciel sous licence est bien mieux que d’utiliser une version piratée : 1 les dangers d’utilisation de logiciels piratés lorsque vous utilisez des logiciels piratés vous faites face à de nombreux dangers parmi lesquels : a la vulnérabilité face aux attaques le téléchargement de cracks peut être associé à des virus tels que des chevaux de troie des ransomware etcintentionnellement ou pas vous laissez le champ libre à tout genre de virus pour qu’ils infectent votre ordinateur est il préférable d’acheter la licence... Lire la suite

Le vpn est un programme de protection contre les intrusions le piratage informatique et le hacking qui permet de naviguer de façon anonyme nordvpn est l’un des vpn les plus populaires [...] mais qu’en est il réellement de ses performances en matière d’iptv et de streaming ? on fait le point ici , le nombre de serveurs disponibles la capacité des serveurs est le premier indicateur de la performance d’un vpn / en outre leur localisation a également son importance | lorsqu’un service vpn dispose de serveurs dans de nombreux pays il garantit une bonne couverture ; pour des informations détaillées sur nordvpn vous pouvez voir ce site : avantages des serveurs de nordvpn nordvpn dispose de 5 500 serveurs dans le monde entier dont environ 800 aux états unison comprend donc aisément que les chaînes télé ainsi que les plateformes de streaming auxquelles vous pouvez accéder avec le programme sont innombrables [...] voici quelques avantages notables de ce vpn , nordvpn débloque netflix us une capacité inexistante de bon nombre de fournisseurs / le programme débloque aisément la majorité des autres bibliothèques majeures de netflix avec des sous titres en prime : uk royaume uni canada allemagne pays bas australie et japon | vous avez la possibilité d’accéder à toutes les bibliothèques disney plus grâce au vpn ; vous pouvez voir sur le site comment procéder : concernant les services iptv fournis par nordvpn aucun problème le vpn est un programme de protection contre... Lire la suite

Le vpn est un programme de protection contre les intrusions le piratage informatique et le hacking qui permet de naviguer de façon anonyme nordvpn est l’un des vpn les plus populaires [...] mais qu’en est il réellement de ses performances en matière d’iptv et de streaming ? on fait le point ici , le nombre de serveurs disponibles la capacité des serveurs est le premier indicateur de la performance d’un vpn / en outre leur localisation a également son importance | lorsqu’un service vpn dispose de serveurs dans de nombreux pays il garantit une bonne couverture ; pour des informations détaillées sur nordvpn vous pouvez voir ce site : avantages des serveurs de nordvpn nordvpn dispose de 5 500 serveurs dans le monde entier dont environ 800 aux états unison comprend donc aisément que les chaînes télé ainsi que les plateformes de streaming auxquelles vous pouvez accéder avec le programme sont innombrables [...] voici quelques avantages notables de ce vpn , nordvpn débloque netflix us une capacité inexistante de bon nombre de fournisseurs / le programme débloque aisément la majorité des autres bibliothèques majeures de netflix avec des sous titres en prime : uk royaume uni canada allemagne pays bas australie et japon | vous avez la possibilité d’accéder à toutes les bibliothèques disney plus grâce au vpn ; vous pouvez voir sur le site comment procéder : concernant les services iptv fournis par nordvpn aucun problème le vpn est un programme de protection contre... Lire la suite

Si vous avez un ordinateur portable vous avez probablement une webcam qui est intégréecette webcam sert principalement pour les conversations vidéo avec skype par exemple [...] le problème c’est qu’elle est parfois détournée de son utilisation lorsqu’un hacker réussit à en prendre le contrôle à distance , la personne peut alors l’allumer à distance et observer les victimes chez eux à leur insu / et pour éviter à tout prix que cette situation n’arrive nous allons vous donner quelques astuces pour contrôler précisément quelles applications et services peuvent accéder à votre webcam | sélectionner les applications qui ont accès à votre webcam grâce aux options de windows 10 il est possible de choisir précisément quel logiciel aura accès à votre webcam et pourra donc l’utiliser lorsqu’il en aura besoin ; pour cela ouvrez le menu démarrer et cliquez sur le bouton « paramètres » : dans les paramètres de windows cliquez sur l’icône « confidentialité »dans la fenêtre qui s’ouvre vous avez un menu latéral sur la gauche [...] cliquez sur la partie « caméra » , dans la partie de droite vous avez la liste de toutes les applications qui sont installées sur votre ordinateur / vous pouvez rechercher celles qui n’ont pas besoin d’avoir accès à votre webcam et cocher la case « désactiver » | a savoir que le fait de désactiver l’accès n’empêche pas une application ou un logiciel de faire apparaître si vous avez un ordinateur portable vous avez... Lire la suite

Si vous avez un ordinateur portable vous avez probablement une webcam qui est intégréecette webcam sert principalement pour les conversations vidéo avec skype par exemple [...] le problème c’est qu’elle est parfois détournée de son utilisation lorsqu’un hacker réussit à en prendre le contrôle à distance , la personne peut alors l’allumer à distance et observer les victimes chez eux à leur insu / et pour éviter à tout prix que cette situation n’arrive nous allons vous donner quelques astuces pour contrôler précisément quelles applications et services peuvent accéder à votre webcam | sélectionner les applications qui ont accès à votre webcam grâce aux options de windows 10 il est possible de choisir précisément quel logiciel aura accès à votre webcam et pourra donc l’utiliser lorsqu’il en aura besoin ; pour cela ouvrez le menu démarrer et cliquez sur le bouton « paramètres » : dans les paramètres de windows cliquez sur l’icône « confidentialité »dans la fenêtre qui s’ouvre vous avez un menu latéral sur la gauche [...] cliquez sur la partie « caméra » , dans la partie de droite vous avez la liste de toutes les applications qui sont installées sur votre ordinateur / vous pouvez rechercher celles qui n’ont pas besoin d’avoir accès à votre webcam et cocher la case « désactiver » | a savoir que le fait de désactiver l’accès n’empêche pas une application ou un logiciel de faire apparaître si vous avez un ordinateur portable vous avez... Lire la suite

Si gmail est l’une des messageries les plus utilisées par les particuliers et les professionnels c’est également celle qui fait régulièrement parler d’ellela cause : le piratage de nombreuses adresses mails [...] et oui la sécurité de cette boite mail n’est pas infaillible loin de là et beaucoup d’utilisateurs se font pirater leur compte google sans même sans rendre compte , mais alors comment savoir si quelqu’un d’autre utilise votre compte gmail ? et surtout que devez vous faire si c’est le cas ? deux questions auxquelles nous répondons dans ce petit tutorial / astuces pour savoir si une autre personne se connecte à votre compte google pour savoir si oui ou non une personne a récemment utilisé votre compte google et notamment votre messagerie gmail deux solutions | la première consiste à vous rendre sur cette page ; vous y trouverez la liste des appareils utilisés récemment pour se connecter à votre compte : grâce aux appareils en question à la date l’heure et le pays de connexion vous pourrez rapidement confirmer ou infirmer vos soupçonsla seconde solution est tout aussi simple mais légèrement plus longue [...] tout d’abord connectez vous à votre compte google , dans gmail rendez vous tout en bas de la page de vos emails / vous devez y voir apparaitre la motion « dernière connexion le … » | cliquez sur détails ; une popup s'affiche vous indiquant l'historique de connexions sous forme d'un tableau : ce dernier si gmail est l’une des messageries les plus... Lire la suite

Si gmail est l’une des messageries les plus utilisées par les particuliers et les professionnels c’est également celle qui fait régulièrement parler d’ellela cause : le piratage de nombreuses adresses mails [...] et oui la sécurité de cette boite mail n’est pas infaillible loin de là et beaucoup d’utilisateurs se font pirater leur compte google sans même sans rendre compte , mais alors comment savoir si quelqu’un d’autre utilise votre compte gmail ? et surtout que devez vous faire si c’est le cas ? deux questions auxquelles nous répondons dans ce petit tutorial / astuces pour savoir si une autre personne se connecte à votre compte google pour savoir si oui ou non une personne a récemment utilisé votre compte google et notamment votre messagerie gmail deux solutions | la première consiste à vous rendre sur cette page ; vous y trouverez la liste des appareils utilisés récemment pour se connecter à votre compte : grâce aux appareils en question à la date l’heure et le pays de connexion vous pourrez rapidement confirmer ou infirmer vos soupçonsla seconde solution est tout aussi simple mais légèrement plus longue [...] tout d’abord connectez vous à votre compte google , dans gmail rendez vous tout en bas de la page de vos emails / vous devez y voir apparaitre la motion « dernière connexion le … » | cliquez sur détails ; une popup s'affiche vous indiquant l'historique de connexions sous forme d'un tableau : ce dernier si gmail est l’une des messageries les plus... Lire la suite

Les enfants et les adolescents sont de plus en plus connectésque ce soit pour discuter avec leurs amis sur les réseaux sociaux ou pour regarder des vidéos sur le net ces derniers passent une grande partie de leur temps sur internet en oubliant souvent les dangers auxquels ils se soumettent [...] car si internet est bien évidemment un formidable moyen de communication il est également un outil qui peut s’avérer dangereux s’il n’est pas clairement contrôlé , les contenus malsains qu’ils soient à caractère violent ou sexuel prolifèrent sur la toile extrêmement rapidement pouvant entraîner les plus jeunes sur des pentes sinueuses / alors comment protéger les enfants des dangers d’internet ? y a t il des moyens pour leur permettre de naviguer sur le web tout en les écartant des contenus inappropriés ? des questions auxquelles nous répondons dans cet article | 1 ; le contrôle parental quand on parle d’enfant sur internet le premier mot qui vient en tête est celui de contrôle parental : en effet quel que soit l’âge de votre enfant il est recommandé d’utiliser un contrôle parentalcet outil de sécurité a plusieurs avantages [...] tout d’abord il permet aux parents inquiets de se rassurer en interdisant l’accès à certains contenus à leurs enfants en fonction de leur âge , les parents peuvent également contrôler l’activité de leurs bambins sur la toile / le but ici n’est pas de fliquer bêtement les plus jeunes mais les enfants et les adolescents sont de plus en... Lire la suite

Les enfants et les adolescents sont de plus en plus connectésque ce soit pour discuter avec leurs amis sur les réseaux sociaux ou pour regarder des vidéos sur le net ces derniers passent une grande partie de leur temps sur internet en oubliant souvent les dangers auxquels ils se soumettent [...] car si internet est bien évidemment un formidable moyen de communication il est également un outil qui peut s’avérer dangereux s’il n’est pas clairement contrôlé , les contenus malsains qu’ils soient à caractère violent ou sexuel prolifèrent sur la toile extrêmement rapidement pouvant entraîner les plus jeunes sur des pentes sinueuses / alors comment protéger les enfants des dangers d’internet ? y a t il des moyens pour leur permettre de naviguer sur le web tout en les écartant des contenus inappropriés ? des questions auxquelles nous répondons dans cet article | 1 ; le contrôle parental quand on parle d’enfant sur internet le premier mot qui vient en tête est celui de contrôle parental : en effet quel que soit l’âge de votre enfant il est recommandé d’utiliser un contrôle parentalcet outil de sécurité a plusieurs avantages [...] tout d’abord il permet aux parents inquiets de se rassurer en interdisant l’accès à certains contenus à leurs enfants en fonction de leur âge , les parents peuvent également contrôler l’activité de leurs bambins sur la toile / le but ici n’est pas de fliquer bêtement les plus jeunes mais les enfants et les adolescents sont de plus en... Lire la suite