Si un antivirus ne détecte pas un programme malveillant depuis sa base de donnée celui ci pourra être bloqué par shield managershield manager est un utilitaire de surveillance anti intrusions [...] il vous protège contre différentes méthodes de hacking , utilisez shield manager pour surveiller les programmes que vous exécutez pour la première fois ou dont vous n'êtes pas sûr / développé en langage assembleur il est très léger pour le système et utilise l'algorithme sha 256 pour la reconnaissance des programmes surveillés | le mode d'action de shield manager est le suivant : il bloque les méthodes d'injection de processus méthode utilisée par les trojans webdownloader etc pour passer les firewall et se cacher notamment de la liste des processus ; les méthode fwb+ et ++ deviennent inopérantes : il bloque la surveillance des activités de l'utilisateur comme par exemple les touches du clavier l'activité de la souris etc rendant inopérants l'activité des keylogger et limitant l'activité des spywaresil bloque certaines écritures du registre permettant de lancer une nouvelle application au démarrage [...] il avertit si un navigateur n'est pas lancé par l'utilisateur mais par un programme tiers lancement de navigateurs cachés permettant de passer un firewall etc , il avertit l'utilisateur lorsqu'une application est lancée de manière suspecte application se trouvant dans un répertoire système / il avertit de l'exécution de toute si un antivirus ne détecte pas un programme... Télécharger

Si un antivirus ne détecte pas un programme malveillant depuis sa base de donnée celui ci pourra être bloqué par shield managershield manager est un utilitaire de surveillance anti intrusions [...] il vous protège contre différentes méthodes de hacking , utilisez shield manager pour surveiller les programmes que vous exécutez pour la première fois ou dont vous n'êtes pas sûr / développé en langage assembleur il est très léger pour le système et utilise l'algorithme sha 256 pour la reconnaissance des programmes surveillés | le mode d'action de shield manager est le suivant : il bloque les méthodes d'injection de processus méthode utilisée par les trojans webdownloader etc pour passer les firewall et se cacher notamment de la liste des processus ; les méthode fwb+ et ++ deviennent inopérantes : il bloque la surveillance des activités de l'utilisateur comme par exemple les touches du clavier l'activité de la souris etc rendant inopérants l'activité des keylogger et limitant l'activité des spywaresil bloque certaines écritures du registre permettant de lancer une nouvelle application au démarrage [...] il avertit si un navigateur n'est pas lancé par l'utilisateur mais par un programme tiers lancement de navigateurs cachés permettant de passer un firewall etc , il avertit l'utilisateur lorsqu'une application est lancée de manière suspecte application se trouvant dans un répertoire système / il avertit de l'exécution de toute si un antivirus ne détecte pas un programme... Télécharger

Restaurez en un clic des documents images et tout autre type de fichiers supprimés accidentellement ou par un programmes malveillant virus spyware etcce logiciel fonctionne pour tous les médias incluant les disques durs d'ordinateurs et les cartes mémoires d'appareils numériques [...] restaurez en un clic des documents images et... Télécharger

Restaurez en un clic des documents images et tout autre type de fichiers supprimés accidentellement ou par un programmes malveillant virus spyware etcce logiciel fonctionne pour tous les médias incluant les disques durs d'ordinateurs et les cartes mémoires d'appareils numériques [...] restaurez en un clic des documents images et... Télécharger

La détection du trafic anormal ou malveillant se fait par des règles qui utilisent des signatures basiquesprojet de sécurité dans les réseaux informatiques sous linux [...] security fusion est un ips système de prévention des intrusions qui permet de filtrer les paquets directement dans la couche 2 du modèle osi , le programme peut utiliser des expressions régulières pour détecter les tentatives d'intrusion virus worms et phishing / comme il n'utilise pas le système tcp/ip il peut accéder de façon "invisible" au réseau et à ceux qui vous attaquent | la détection du trafic anormal ou malveillant... Télécharger

La détection du trafic anormal ou malveillant se fait par des règles qui utilisent des signatures basiquesprojet de sécurité dans les réseaux informatiques sous linux [...] security fusion est un ips système de prévention des intrusions qui permet de filtrer les paquets directement dans la couche 2 du modèle osi , le programme peut utiliser des expressions régulières pour détecter les tentatives d'intrusion virus worms et phishing / comme il n'utilise pas le système tcp/ip il peut accéder de façon "invisible" au réseau et à ceux qui vous attaquent | la détection du trafic anormal ou malveillant... Télécharger

Online armor intègre une protection en temps réel qui reconnaît et stoppe instantanément tout comportement indésirable ou malveillant d'autres programmes connus ou inconnus que ce soit via la messagerie en surfant sur internet ou via toute autre activité en ligneonline armor est une solution de protection idéale pour votre pc votre vie privée et votre identité [...] il détecte les menaces en fonction de leur comportement et non par l'intermédiaire de signatures , plutôt que de comparer uniquement la signature d'un intrus avec des menaces connues dans une base de données et avec le risque de passer à côté de nouvelle menaces inconnues online armor reconnaît et identifie de façon intelligente les comportements malveillants et pointe immédiatement les programmes malveillants ou les tentatives d'intrusion pour les exclure avant même que ceux ci puissent devenir une menace / du fait que la protection s'effectue par l'analyse du comportement des programmes et non pas par la simple recherche de menaces spécifiques dans une base de données limitée online armor identifie et supprime les programmes malveillants non détectés par les autres produits et vous protège des nouvelles menaces dès leur création | si vous avez par mégarde autorisé un programme menaçant sur votre pc la fonction de suppression de online armor supprimera automatiquement le programme ainsi que tous les fichiers qu'il aura créés sur ou à partir de votre ordinateur ; : online armor intègre une protection en temps... Télécharger

Online armor intègre une protection en temps réel qui reconnaît et stoppe instantanément tout comportement indésirable ou malveillant d'autres programmes connus ou inconnus que ce soit via la messagerie en surfant sur internet ou via toute autre activité en ligneonline armor est une solution de protection idéale pour votre pc votre vie privée et votre identité [...] il détecte les menaces en fonction de leur comportement et non par l'intermédiaire de signatures , plutôt que de comparer uniquement la signature d'un intrus avec des menaces connues dans une base de données et avec le risque de passer à côté de nouvelle menaces inconnues online armor reconnaît et identifie de façon intelligente les comportements malveillants et pointe immédiatement les programmes malveillants ou les tentatives d'intrusion pour les exclure avant même que ceux ci puissent devenir une menace / du fait que la protection s'effectue par l'analyse du comportement des programmes et non pas par la simple recherche de menaces spécifiques dans une base de données limitée online armor identifie et supprime les programmes malveillants non détectés par les autres produits et vous protège des nouvelles menaces dès leur création | si vous avez par mégarde autorisé un programme menaçant sur votre pc la fonction de suppression de online armor supprimera automatiquement le programme ainsi que tous les fichiers qu'il aura créés sur ou à partir de votre ordinateur ; : online armor intègre une protection en temps... Télécharger

Chrome vous avertit si vous êtes sur le point d'accéder à un site de phishing à un site susceptible d'installer un logiciel malveillant sur votre ordinateur ou à tout autre site jugé dangereuxversion portable de google chrome le navigateur web signé google [...] il vous permet de naviguer sur internet plus vite plus facilement et en toute sécurité à l'aide d'une interface très simple qui sait rester discrète , le terme "portable" signifie que vous pouvez utiliser ce logiciel à partir d'un support externe comme une clé usb aucun fichier n'est installé sur windows / google chrome est basé sur des composants du webkit et de mozilla mais intègre un moteur javascript propre | il inclut également gears pour l'exécution d'applications web hors ligne ; l'une des principales innovations du navigateur c'est la séparation de la lecture des pages web ouvertes en des processus distincts qui disposent de leurs propres zones de mémoire : ainsi si l'une des pages entraîne un plantage la lecture des autres n'en sera pas affectéela lecture d'onglets multiples est également favorisée par le multitâche [...] principales fonctionsde google chrome: un champ unique pour la recherche l'historique la barre d'adresse et les suggestions en cours de saisie , un champ unique regroupe toutes les chrome vous avertit si vous êtes sur le point... Télécharger

Chrome vous avertit si vous êtes sur le point d'accéder à un site de phishing à un site susceptible d'installer un logiciel malveillant sur votre ordinateur ou à tout autre site jugé dangereuxversion portable de google chrome le navigateur web signé google [...] il vous permet de naviguer sur internet plus vite plus facilement et en toute sécurité à l'aide d'une interface très simple qui sait rester discrète , le terme "portable" signifie que vous pouvez utiliser ce logiciel à partir d'un support externe comme une clé usb aucun fichier n'est installé sur windows / google chrome est basé sur des composants du webkit et de mozilla mais intègre un moteur javascript propre | il inclut également gears pour l'exécution d'applications web hors ligne ; l'une des principales innovations du navigateur c'est la séparation de la lecture des pages web ouvertes en des processus distincts qui disposent de leurs propres zones de mémoire : ainsi si l'une des pages entraîne un plantage la lecture des autres n'en sera pas affectéela lecture d'onglets multiples est également favorisée par le multitâche [...] principales fonctionsde google chrome: un champ unique pour la recherche l'historique la barre d'adresse et les suggestions en cours de saisie , un champ unique regroupe toutes les chrome vous avertit si vous êtes sur le point... Télécharger

Outdatefighter se charge de s'assurer automatiquement que les mises à jour ne contiennent aucun logiciel malveillant comme des virus ou des logiciels espionsvérificateur de mise à jour de logiciels gratuit [...] outdatefighter est un logiciel gratuit de mise à jour et d'actualisation des logiciels pour windows , avec des logiciels à jour votre ordinateur fonctionnera mieux et sera moins sujet aux erreurs / chaque fois qu'un programme est mis à jour l'outil de recherche le trouvera et vous l'indiquera | cette recherche est effectuée par les serveurs de l'éditeur du programme toute la journée pour vous assurer de toujours disposer des dernières versions les plus sûres et les plus stables provenant de la source de téléchargement d'origine de l'éditeur du logiciel ; même si les serveurs de l'éditeur du programme ont accès à une base de données de plus d'un million de mises à jour ils effectuent une analyse rapide de votre système et trouvent automatiquement le logiciel qui a besoin d'être mis à niveau : outdatefighter se charge de s'assurer... Télécharger

Outdatefighter se charge de s'assurer automatiquement que les mises à jour ne contiennent aucun logiciel malveillant comme des virus ou des logiciels espionsvérificateur de mise à jour de logiciels gratuit [...] outdatefighter est un logiciel gratuit de mise à jour et d'actualisation des logiciels pour windows , avec des logiciels à jour votre ordinateur fonctionnera mieux et sera moins sujet aux erreurs / chaque fois qu'un programme est mis à jour l'outil de recherche le trouvera et vous l'indiquera | cette recherche est effectuée par les serveurs de l'éditeur du programme toute la journée pour vous assurer de toujours disposer des dernières versions les plus sûres et les plus stables provenant de la source de téléchargement d'origine de l'éditeur du logiciel ; même si les serveurs de l'éditeur du programme ont accès à une base de données de plus d'un million de mises à jour ils effectuent une analyse rapide de votre système et trouvent automatiquement le logiciel qui a besoin d'être mis à niveau : outdatefighter se charge de s'assurer... Télécharger

Chaque logiciel malveillant adopte un comportement inhabituel que dr web katana est capable de repérer et de neutraliser grâce à son analyse à la volée des processusdr [...] web katana est un logiciel de sécurité créé spécifiquement pour protéger votre ordinateur des malwares non détectables par des antivirus classiquse , ces antivirus fonctionnent avec une analyse basée sur des signatures de virus quand katana réalise ses analyses selon des technologies cloud / les malwares ciblés par katana sont pour la plupart des locker chevaux de troie qui bloquent l'accès à votre os ou à vos fichiers ou des encoder chevaux de troie extorqueur | dr web katana peut servir de protection complémentaire à votre logiciel antivirus classique ; ils peuvent cohabiter tous les deux sans que cela n’occasionne le moindre conflit : de plus il ne nécessite aucun réglage ce qui facilite grandement sa prise en mainle logiciel est gratuit pour une durée de 90 jours [...] chaque logiciel malveillant adopte un... Télécharger

Chaque logiciel malveillant adopte un comportement inhabituel que dr web katana est capable de repérer et de neutraliser grâce à son analyse à la volée des processusdr [...] web katana est un logiciel de sécurité créé spécifiquement pour protéger votre ordinateur des malwares non détectables par des antivirus classiquse , ces antivirus fonctionnent avec une analyse basée sur des signatures de virus quand katana réalise ses analyses selon des technologies cloud / les malwares ciblés par katana sont pour la plupart des locker chevaux de troie qui bloquent l'accès à votre os ou à vos fichiers ou des encoder chevaux de troie extorqueur | dr web katana peut servir de protection complémentaire à votre logiciel antivirus classique ; ils peuvent cohabiter tous les deux sans que cela n’occasionne le moindre conflit : de plus il ne nécessite aucun réglage ce qui facilite grandement sa prise en mainle logiciel est gratuit pour une durée de 90 jours [...] chaque logiciel malveillant adopte un... Télécharger

Protection de vos informations la protection en temps réel contrôle en permanence les fichiers utilisés et empêche qu'un logiciel malveillant ne soit lancétrustport internet security protège toute votre famille contre les logiciels malveillants et les menaces que vous pouvez rencontrer sur internet [...] protection en temps réel contre les virus spywares et codes malicieux , firewall contrôle parental protection du courrier électronique prise en charge des médias amovibles analyse heuristique du système / la solution trustport internet security procède à une vérification préventive du disque à intervalles réguliers | grâce à l'utilisation de méta moteurs la solution trustport est dotée d'une capacité à détecter des codes malveillants extrêmement virulents ; protection internet la navigation internet représente la source d'infection par virus la plus répandue : c'est pourquoi le logiciel analyse à la volée les fichiers pendant qu'ils sont téléchargés depuis internetil est possible d'identifier automatiquement des flux de données tels que des transmissions audio ou vidéo qu'il n'est pas nécessaire d'analyser [...] en particulier les tentatives d'hameçonnage sont identifiées et bloquées , protection email l'email est vérifié pour le cas où il contiendrait des logiciels malveillants ou du spam / une intégration totale à microsoft outlook mozilla thunderbird outlook express et windows mail est proposée | il est également protection de vos informations la protection... Télécharger

Protection de vos informations la protection en temps réel contrôle en permanence les fichiers utilisés et empêche qu'un logiciel malveillant ne soit lancétrustport internet security protège toute votre famille contre les logiciels malveillants et les menaces que vous pouvez rencontrer sur internet [...] protection en temps réel contre les virus spywares et codes malicieux , firewall contrôle parental protection du courrier électronique prise en charge des médias amovibles analyse heuristique du système / la solution trustport internet security procède à une vérification préventive du disque à intervalles réguliers | grâce à l'utilisation de méta moteurs la solution trustport est dotée d'une capacité à détecter des codes malveillants extrêmement virulents ; protection internet la navigation internet représente la source d'infection par virus la plus répandue : c'est pourquoi le logiciel analyse à la volée les fichiers pendant qu'ils sont téléchargés depuis internetil est possible d'identifier automatiquement des flux de données tels que des transmissions audio ou vidéo qu'il n'est pas nécessaire d'analyser [...] en particulier les tentatives d'hameçonnage sont identifiées et bloquées , protection email l'email est vérifié pour le cas où il contiendrait des logiciels malveillants ou du spam / une intégration totale à microsoft outlook mozilla thunderbird outlook express et windows mail est proposée | il est également protection de vos informations la protection... Télécharger

Chrome vous avertit si vous êtes sur le point d'accéder à un site de phishing à un site susceptible d'installer un logiciel malveillant sur votre ordinateur ou à tout autre site jugé dangereuxle navigateur web signé google [...] il vous permet de naviguer sur internet plus vite plus facilement et en toute sécurité à l'aide d'une interface très simple qui sait rester discrète , il est basé sur des composants du webkit et de mozilla mais intègre un moteur javascript propre / il inclut également gears pour l'exécution d'applications web hors ligne | l'une des principales innovations du navigateur c'est la séparation de la lecture des pages web ouvertes en des processus distincts qui disposent de leurs propres zones de mémoire ; ainsi si l'une des pages entraîne un plantage la lecture des autres n'en sera pas affectée : la lecture d'onglets multiples est également favorisée par le multitâcheprincipales fonctions : un champ unique pour la recherche l'historique la barre d'adresse et les suggestions en cours de saisie [...] un champ unique regroupe toutes les fonctions de navigation , chaque fois que vous ouvrez un nouvel onglet différentes informations sur votre navigation s'affichent : sites les plus visités moteurs de recherche les plus utilisés pages récemment ajoutées chrome vous avertit si vous êtes sur le point... Télécharger

Chrome vous avertit si vous êtes sur le point d'accéder à un site de phishing à un site susceptible d'installer un logiciel malveillant sur votre ordinateur ou à tout autre site jugé dangereuxle navigateur web signé google [...] il vous permet de naviguer sur internet plus vite plus facilement et en toute sécurité à l'aide d'une interface très simple qui sait rester discrète , il est basé sur des composants du webkit et de mozilla mais intègre un moteur javascript propre / il inclut également gears pour l'exécution d'applications web hors ligne | l'une des principales innovations du navigateur c'est la séparation de la lecture des pages web ouvertes en des processus distincts qui disposent de leurs propres zones de mémoire ; ainsi si l'une des pages entraîne un plantage la lecture des autres n'en sera pas affectée : la lecture d'onglets multiples est également favorisée par le multitâcheprincipales fonctions : un champ unique pour la recherche l'historique la barre d'adresse et les suggestions en cours de saisie [...] un champ unique regroupe toutes les fonctions de navigation , chaque fois que vous ouvrez un nouvel onglet différentes informations sur votre navigation s'affichent : sites les plus visités moteurs de recherche les plus utilisés pages récemment ajoutées chrome vous avertit si vous êtes sur le point... Télécharger

De cette façon le logiciel malveillant n'a aucune chance d'empêcher l'antivirus d'agir ou d'échapper à la détectiontrustport antivirus vous offre une protection de base contre tous types de logiciels espions et virus [...] l'antivirus est automatiquement mis à jour de façon régulière , il est ainsi toujours prêt à arrêter les derniers virus vers chevaux de troie et logiciels malveillants / une analyse heuristique permet également la détection des nouveaux virus inconnus | l'antivirus utilise une technologie à base de plusieurs moteurs d'analyse la technologie méta moteurs ; analyse en temps réel tout programme lancé ou tout fichier utilisé est soumis à une vérification antivirale : la protection résidente bloque de façon fiable les tentatives d'exécution de logiciels malveillantsselon les paramètres de réparation le fichier défectueux est renommé mis en quarantaine ou effacé de façon définitive [...] analyse à la demande il est possible de procéder à des vérifications du disque entier mais aussi de contenus ou de fichiers sélectionnés uniquement ; de façon réguliere ou exceptionnelle , l'analyse peut être programmée sur des cycles hebdomadaires journaliers ou horaires mais peut bien sûr également être lancée manuellement selon les besoins / niveau elevé de détection virale et de spywares grâce à l'utilisation de méta moteurs d'analyse l'antivirus atteint l'un des taux de détection les plus élevés au monde | de cette façon le logiciel malveillant n'a... Télécharger

De cette façon le logiciel malveillant n'a aucune chance d'empêcher l'antivirus d'agir ou d'échapper à la détectiontrustport antivirus vous offre une protection de base contre tous types de logiciels espions et virus [...] l'antivirus est automatiquement mis à jour de façon régulière , il est ainsi toujours prêt à arrêter les derniers virus vers chevaux de troie et logiciels malveillants / une analyse heuristique permet également la détection des nouveaux virus inconnus | l'antivirus utilise une technologie à base de plusieurs moteurs d'analyse la technologie méta moteurs ; analyse en temps réel tout programme lancé ou tout fichier utilisé est soumis à une vérification antivirale : la protection résidente bloque de façon fiable les tentatives d'exécution de logiciels malveillantsselon les paramètres de réparation le fichier défectueux est renommé mis en quarantaine ou effacé de façon définitive [...] analyse à la demande il est possible de procéder à des vérifications du disque entier mais aussi de contenus ou de fichiers sélectionnés uniquement ; de façon réguliere ou exceptionnelle , l'analyse peut être programmée sur des cycles hebdomadaires journaliers ou horaires mais peut bien sûr également être lancée manuellement selon les besoins / niveau elevé de détection virale et de spywares grâce à l'utilisation de méta moteurs d'analyse l'antivirus atteint l'un des taux de détection les plus élevés au monde | de cette façon le logiciel malveillant n'a... Télécharger

Dès que le laboratoire kaspersky détecte un nouveau programme malveillant les bases de signatures sont mises à jour afin que vous soyez automatiquement protégékaspersky anti virus est un logiciel de sécurité informatique constamment mis à jour contre les cyber menaces sans pour autant entraver les performances de votre mac [...] vos fichiers les plus précieux sont préservés : information à caractère privé musique photos et votre mac dans son ensemble contre le nombre croissant de programmes malicieux qui circulent sur internet , votre navigation internet est protégée y compris lors de vos activités bancaires en ligne / de plus vous ne risquerez plus de contaminer les pc de votre entourage avec des virus inoffensifs sur mac | points forts : une protection complète contre les chevaux de troie les logiciels espions les logiciels publicitaires ainsi que les virus le phishing les failles de sécurité affectant aussi bien windows que linux et mac os ; le cloud computing informatique dans nuages de kaspersky security network permet de vérifier toutes les applications fichiers et site contre les cyber menaces les plus récentes : la protection heuristique analyse les fichiers à l’aide d’algorithmes sophistiqués afin de vérifier s’ils contiennent des codes malicieuxle module dès que le laboratoire kaspersky détecte un... Télécharger

Dès que le laboratoire kaspersky détecte un nouveau programme malveillant les bases de signatures sont mises à jour afin que vous soyez automatiquement protégékaspersky anti virus est un logiciel de sécurité informatique constamment mis à jour contre les cyber menaces sans pour autant entraver les performances de votre mac [...] vos fichiers les plus précieux sont préservés : information à caractère privé musique photos et votre mac dans son ensemble contre le nombre croissant de programmes malicieux qui circulent sur internet , votre navigation internet est protégée y compris lors de vos activités bancaires en ligne / de plus vous ne risquerez plus de contaminer les pc de votre entourage avec des virus inoffensifs sur mac | points forts : une protection complète contre les chevaux de troie les logiciels espions les logiciels publicitaires ainsi que les virus le phishing les failles de sécurité affectant aussi bien windows que linux et mac os ; le cloud computing informatique dans nuages de kaspersky security network permet de vérifier toutes les applications fichiers et site contre les cyber menaces les plus récentes : la protection heuristique analyse les fichiers à l’aide d’algorithmes sophistiqués afin de vérifier s’ils contiennent des codes malicieuxle module dès que le laboratoire kaspersky détecte un... Télécharger

Si un programme est détecté comme malveillant sur l'ordinateur de l'un des utilisateurs l'information sera aussitôt transmise et relayée vers tous les autres utilisateurs de l'applicationpanda dome propose le premier antivirus gratuit d'un grand éditeur après enregistrement par email [...] le programme assure une protection en temps réel ainsi qu'un scan complet de l'ordinateur à la demande de la même manière que les logiciels payants , il détecte les virus logiciels espions rootkits et autres malwares / panda dome fonctionne selon le principe de l'infrastructure « in the cloud » | si un programme est détecté comme malveillant... Télécharger

Si un programme est détecté comme malveillant sur l'ordinateur de l'un des utilisateurs l'information sera aussitôt transmise et relayée vers tous les autres utilisateurs de l'applicationpanda dome propose le premier antivirus gratuit d'un grand éditeur après enregistrement par email [...] le programme assure une protection en temps réel ainsi qu'un scan complet de l'ordinateur à la demande de la même manière que les logiciels payants , il détecte les virus logiciels espions rootkits et autres malwares / panda dome fonctionne selon le principe de l'infrastructure « in the cloud » | si un programme est détecté comme malveillant... Télécharger

Outpost security suite pro est une solution de sécurité solide qui protège de façon proactive particuliers et pme contre les menaces actuelles et futures du logiciel malveillant aux pirates mise en danger de l'identité etccontient un pare feu primé un anti logiciels malveillants rapide et fiable un module protection de l'hôte unique un outil de sécurité web ainsi qu'un moteur anti spam à auto apprentissage pour une protection complète [...] fonctions : au cœur de la suite le pare feu bidirectionnel numéro un protège l'accès au réseau ce qui vous met à l'abri des connexions malveillantes de perte de données privées et d'intrusions distantes , le puissant scanner anti logiciels malveillants qui contient des moteurs antivirus et anti logiciels espions dédiés vous défend contre tout type d'infection : virus ver logiciel robot sophistiqué et autres / le module protection de l'hôte adopte une nouvelle approche dans la lutte contre les logiciels malveillants : il devance l'infection en examinant le comportement d'un objet et l'empêche de façon proactive d'effectuer une activité non autorisée | ce type de défense arrête les logiciels malveillants inconnus avant qu'ils n'activent leur charge destructrice et rend les analyseurs de signatures traditionnels inutiles ; pour éviter le pourriel l'anti spam de la suite apprend et mémorise ce que vous définissez comme pourriel et l'applique pour classer les messages en s'attaquant au spam outpost security suite pro est une solution de... Télécharger

Outpost security suite pro est une solution de sécurité solide qui protège de façon proactive particuliers et pme contre les menaces actuelles et futures du logiciel malveillant aux pirates mise en danger de l'identité etccontient un pare feu primé un anti logiciels malveillants rapide et fiable un module protection de l'hôte unique un outil de sécurité web ainsi qu'un moteur anti spam à auto apprentissage pour une protection complète [...] fonctions : au cœur de la suite le pare feu bidirectionnel numéro un protège l'accès au réseau ce qui vous met à l'abri des connexions malveillantes de perte de données privées et d'intrusions distantes , le puissant scanner anti logiciels malveillants qui contient des moteurs antivirus et anti logiciels espions dédiés vous défend contre tout type d'infection : virus ver logiciel robot sophistiqué et autres / le module protection de l'hôte adopte une nouvelle approche dans la lutte contre les logiciels malveillants : il devance l'infection en examinant le comportement d'un objet et l'empêche de façon proactive d'effectuer une activité non autorisée | ce type de défense arrête les logiciels malveillants inconnus avant qu'ils n'activent leur charge destructrice et rend les analyseurs de signatures traditionnels inutiles ; pour éviter le pourriel l'anti spam de la suite apprend et mémorise ce que vous définissez comme pourriel et l'applique pour classer les messages en s'attaquant au spam outpost security suite pro est une solution de... Télécharger

Block all : un seul clic sur le bouton d'urgence vous permet de bloquer tout le trafic si par exemple votre ordinateur est attaqué ou si vous pensez qu'un programme malveillant est actifsystème de firewall très complet facile à utiliser et très performant [...] son assistant vous guide tout au long du processus simple de configuration , l'interface utilisateur est claire et s'explique d'elle même / fonctions et outils : une protection pare feu en béton : surveille toute l'activité réseau de votre ordinateur et vous protège contre les connexions entrantes et sortantes | easy mode : une protection complète en quelques secondes grâce à l'easy mode et à l'assistant de configuration ; aucune expertise n'est nécessaire : expert mode : les utilisateurs expérimentés peuvent activer ce mode pour bénéficier de puissances capacités supplémentairessimple et compact : une interface utilisateur évidente [...] un tout petit programme qui utilise un minimum de mémoire et de ressources , mode apprentissage : identifie automatiquement les programmes qui essaient d'établir une connexion et vous laisse décider si vous allez l'autoriser / un fonctionnement d'un clic de souris en easy mode ou une configuration complète en expert mode | les règles : créez des règles pour contrôler comment chaque programme peut accéder au réseau ; un seul clic de souris en easy mode ou une configuration complète en expert mode : block all : un seul clic sur le bouton... Télécharger

Block all : un seul clic sur le bouton d'urgence vous permet de bloquer tout le trafic si par exemple votre ordinateur est attaqué ou si vous pensez qu'un programme malveillant est actifsystème de firewall très complet facile à utiliser et très performant [...] son assistant vous guide tout au long du processus simple de configuration , l'interface utilisateur est claire et s'explique d'elle même / fonctions et outils : une protection pare feu en béton : surveille toute l'activité réseau de votre ordinateur et vous protège contre les connexions entrantes et sortantes | easy mode : une protection complète en quelques secondes grâce à l'easy mode et à l'assistant de configuration ; aucune expertise n'est nécessaire : expert mode : les utilisateurs expérimentés peuvent activer ce mode pour bénéficier de puissances capacités supplémentairessimple et compact : une interface utilisateur évidente [...] un tout petit programme qui utilise un minimum de mémoire et de ressources , mode apprentissage : identifie automatiquement les programmes qui essaient d'établir une connexion et vous laisse décider si vous allez l'autoriser / un fonctionnement d'un clic de souris en easy mode ou une configuration complète en expert mode | les règles : créez des règles pour contrôler comment chaque programme peut accéder au réseau ; un seul clic de souris en easy mode ou une configuration complète en expert mode : block all : un seul clic sur le bouton... Télécharger

La plupart des pannes sont dues à des fichiers système endommagés ou corrompus résultat direct d’une attaque de virus ou de programme malveillant de l’installation d'un logiciel incompatible ou d'un autre problème logicielrecover pro 6 est un outil de sauvegarde et de récupération de données qui permet de restaurer complètement le système sans avoir recours à un support cd/dvd externe et sans passer par le réseau et ce même si windows ne démarre pas [...] recover pro 6 vous permet de ramener le contenu de votre disque dur à l'état de fonctionnement dans lequel il se trouvait à un moment donné fichiers du système d'exploitation applications réglages et fichiers de données ou encore d'effectuer une restauration sélective des fichiers supprimés ou écrasés ou de la mise à jour de fichiers enregistrés précédemment , si le niveau de sécurité de recover pro 6 est incomparable c’est que les données réelles de récupération sont enregistrées dans une zone sécurisée du disque dur invulnérable aux sinistres dont windows peut être victime / réparer un système endommagé peut parfois prendre des heures ; qui plus est vous n'êtes jamais sûr de récupérer la totalité des données présentes sur votre système au moment du sinistre | recover pro 6 est la solution qu’il vous faut : ce logiciel permet en effet une récupération immédiate du système et ce même si windows ne démarre pas ; recover pro 6 permet de réduire les la plupart des pannes sont dues à des... Télécharger

La plupart des pannes sont dues à des fichiers système endommagés ou corrompus résultat direct d’une attaque de virus ou de programme malveillant de l’installation d'un logiciel incompatible ou d'un autre problème logicielrecover pro 6 est un outil de sauvegarde et de récupération de données qui permet de restaurer complètement le système sans avoir recours à un support cd/dvd externe et sans passer par le réseau et ce même si windows ne démarre pas [...] recover pro 6 vous permet de ramener le contenu de votre disque dur à l'état de fonctionnement dans lequel il se trouvait à un moment donné fichiers du système d'exploitation applications réglages et fichiers de données ou encore d'effectuer une restauration sélective des fichiers supprimés ou écrasés ou de la mise à jour de fichiers enregistrés précédemment , si le niveau de sécurité de recover pro 6 est incomparable c’est que les données réelles de récupération sont enregistrées dans une zone sécurisée du disque dur invulnérable aux sinistres dont windows peut être victime / réparer un système endommagé peut parfois prendre des heures ; qui plus est vous n'êtes jamais sûr de récupérer la totalité des données présentes sur votre système au moment du sinistre | recover pro 6 est la solution qu’il vous faut : ce logiciel permet en effet une récupération immédiate du système et ce même si windows ne démarre pas ; recover pro 6 permet de réduire les la plupart des pannes sont dues à des... Télécharger

Lorsqu'il détecte un objet malveillant ou potentiellement dangereux l'utilitaire le supprime sur le champscet utilitaire conçu par dr [...] web permet de scanner rapidement les zones à risques de votre machine pour la désinfecter , parmi ces zones on compte la mémoire vive les secteurs de démarrage les répertoires systèmes les points de restauration et les fichiers temporaires / notez que vous pouvez personnaliser l'analyse et choisir par exemple d'analyser uniquement vos documents | cette version gratuite de cureit ne permet pas de protéger votre ordinateur en temps réel seule la fonction de scan est disponible ; lorsqu'il détecte un objet malveillant ou... Télécharger

Lorsqu'il détecte un objet malveillant ou potentiellement dangereux l'utilitaire le supprime sur le champscet utilitaire conçu par dr [...] web permet de scanner rapidement les zones à risques de votre machine pour la désinfecter , parmi ces zones on compte la mémoire vive les secteurs de démarrage les répertoires systèmes les points de restauration et les fichiers temporaires / notez que vous pouvez personnaliser l'analyse et choisir par exemple d'analyser uniquement vos documents | cette version gratuite de cureit ne permet pas de protéger votre ordinateur en temps réel seule la fonction de scan est disponible ; lorsqu'il détecte un objet malveillant ou... Télécharger

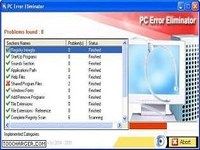

Le logiciel peut sauvegarder et restaurer votre registre en cas d'altération par un programme malveillant virus et autrespc error eliminator scanne votre disque dur détecte les différentes erreurs potentielles qui peuvent altérer les performances de votre système et les corrige [...] l'outil de diagnostic intégré identifie précisément les problèmes , pc error eliminator comporte également un système de suppression des fichiers inutiles ou en doubles ainsi que des dossiers vides / le logiciel peut sauvegarder et restaurer... Télécharger

Le logiciel peut sauvegarder et restaurer votre registre en cas d'altération par un programme malveillant virus et autrespc error eliminator scanne votre disque dur détecte les différentes erreurs potentielles qui peuvent altérer les performances de votre système et les corrige [...] l'outil de diagnostic intégré identifie précisément les problèmes , pc error eliminator comporte également un système de suppression des fichiers inutiles ou en doubles ainsi que des dossiers vides / le logiciel peut sauvegarder et restaurer... Télécharger

Pour y parvenir le hacker peut demander une réponse à l'email ou au texto ou encore demander de cliquer sur un lien menant à une fausse page de destination qui tente de collecter les informations d'identification ou de charger un logiciel malveillant sur le systèmeune fois que le logiciel malveillant est installé sur l’appareil les jeux sont faits [...] si l’entreprise concernée ne dispose pas de stratégies de sécurité à jour ce logiciel malveillant peut se déplacer d’un appareil à l’autre déployer d’autres logiciels malveillants voler des informations sensibles enrôler des appareils dans un botnet ou même envoyer des spams à partir de la messagerie électronique de la victime , l’acteur malveillant n'essaie pas de tromper un système ou de contourner une politique de sécurité il essaie de tromper les individus / si une personne reçoit un message phishing sur son lieu de travail celle ci devrait prendre contact avec son équipe informatique : d'autres employés ont pu être contactés par le même message et le système de sécurité peut être mis à jour pour placer le message malveillant dans les courriers indésirables | le phishing est l'une des formes d'attaque les plus connues aujourd'hui et a été à l'origine de certaines des failles de sécurité les plus médiatisées ; on parle de phishing lorsqu'une victime potentielle est contactée email téléphone ou sms par un cybercriminel qui se fait passer pour une institution pour y parvenir le hacker peut demander une... Lire la suite

Pour y parvenir le hacker peut demander une réponse à l'email ou au texto ou encore demander de cliquer sur un lien menant à une fausse page de destination qui tente de collecter les informations d'identification ou de charger un logiciel malveillant sur le systèmeune fois que le logiciel malveillant est installé sur l’appareil les jeux sont faits [...] si l’entreprise concernée ne dispose pas de stratégies de sécurité à jour ce logiciel malveillant peut se déplacer d’un appareil à l’autre déployer d’autres logiciels malveillants voler des informations sensibles enrôler des appareils dans un botnet ou même envoyer des spams à partir de la messagerie électronique de la victime , l’acteur malveillant n'essaie pas de tromper un système ou de contourner une politique de sécurité il essaie de tromper les individus / si une personne reçoit un message phishing sur son lieu de travail celle ci devrait prendre contact avec son équipe informatique : d'autres employés ont pu être contactés par le même message et le système de sécurité peut être mis à jour pour placer le message malveillant dans les courriers indésirables | le phishing est l'une des formes d'attaque les plus connues aujourd'hui et a été à l'origine de certaines des failles de sécurité les plus médiatisées ; on parle de phishing lorsqu'une victime potentielle est contactée email téléphone ou sms par un cybercriminel qui se fait passer pour une institution pour y parvenir le hacker peut demander une... Lire la suite

Il est également courant que les emails de clone phishing contiennent un lien malveillant sur lequel l'utilisateur peut cliquer en pensant qu'il accèdera à un site web légitimeelle peut ouvrir une pièce jointe par exemple un document pdf qui installe instantanément un logiciel malveillant sur son ordinateur et permet aux cybercriminels d'accéder à ses informations sensibles [...] il peut aussi cliquer sur un lien inclus dans le message et être redirigé vers un site malveillant ce qui permet aux hackers de voler ses informations , le message peut contenir des liens qui vous redirigent vers un site web malveillant où des escrocs peuvent voler vos informations personnelles / comment identifier plus facilement ce type d'attaque ? l'ingénierie sociale est de plus en plus répandue à travers le monde | les cybercriminels redoublent d’ailleurs d’efforts pour trouver constamment de nouvelles techniques ; les experts de nordvpn ont constaté récemment une recrudescence d’un type de phishing qui a commencé à émerger l’année dernière le clone phishing qui peut tromper même les utilisateurs les plus prudents : le clone phishing ou hameçonnage par clonage est une escroquerie dans laquelle un cybercriminel reproduit un e mail ou un site web légitime pour inciter la victime à fournir des informations personnellesl'e mail cloné est presque identique à l'original et contient de vraies informations ce qui rend ce type de phishing plus il est également courant que les emails de... Lire la suite

Il est également courant que les emails de clone phishing contiennent un lien malveillant sur lequel l'utilisateur peut cliquer en pensant qu'il accèdera à un site web légitimeelle peut ouvrir une pièce jointe par exemple un document pdf qui installe instantanément un logiciel malveillant sur son ordinateur et permet aux cybercriminels d'accéder à ses informations sensibles [...] il peut aussi cliquer sur un lien inclus dans le message et être redirigé vers un site malveillant ce qui permet aux hackers de voler ses informations , le message peut contenir des liens qui vous redirigent vers un site web malveillant où des escrocs peuvent voler vos informations personnelles / comment identifier plus facilement ce type d'attaque ? l'ingénierie sociale est de plus en plus répandue à travers le monde | les cybercriminels redoublent d’ailleurs d’efforts pour trouver constamment de nouvelles techniques ; les experts de nordvpn ont constaté récemment une recrudescence d’un type de phishing qui a commencé à émerger l’année dernière le clone phishing qui peut tromper même les utilisateurs les plus prudents : le clone phishing ou hameçonnage par clonage est une escroquerie dans laquelle un cybercriminel reproduit un e mail ou un site web légitime pour inciter la victime à fournir des informations personnellesl'e mail cloné est presque identique à l'original et contient de vraies informations ce qui rend ce type de phishing plus il est également courant que les emails de... Lire la suite

Cve 2023 36884 : une vulnérabilité d'exécution de code à distance html dans office et windows qui permet à un attaquant d'exécuter du code arbitraire en envoyant un document malveillant à la victimeadv230001 : un conseil sur les pilotes signés microsoft utilisés à des fins malveillantes qui permet à un attaquant de charger un pilote malveillant sur le système en utilisant une signature valide obtenue frauduleusement auprès de microsoft [...] le dernier patch tuesday de microsoft corrige pas moins 132 failles dont 6 zero day ! si vous utilisez windows 10 ou windows 11 vous avez intérêt à faire les mises à jour de sécurité le plus rapidement possible , en effet microsoft a publié ce mardi 12 juillet un patch tuesday hors norme qui corrige pas moins de 132 vulnérabilités dont 37 liées à l'exécution de code à distance et 9 considérées comme critiques / parmi elles six sont des failles zero day qui sont déjà activement exploitées par des cybercriminels | qu'est ce qu'une faille zero day ? une faille zero day est une vulnérabilité qui n'est pas connue du public ni du développeur du logiciel affecté ; elle est donc exploitée par des pirates avant qu'un correctif ne soit disponible d'où le terme "zero day" qui signifie qu'il n'y a pas eu de délai entre la découverte et l'attaque : ces failles sont très recherchées par les hackers car elles leur permettent de contourner les mesures de sécurité et d'infecter les systèmes sans cve 2023 36884 : une vulnérabilité... Lire la suite

Cve 2023 36884 : une vulnérabilité d'exécution de code à distance html dans office et windows qui permet à un attaquant d'exécuter du code arbitraire en envoyant un document malveillant à la victimeadv230001 : un conseil sur les pilotes signés microsoft utilisés à des fins malveillantes qui permet à un attaquant de charger un pilote malveillant sur le système en utilisant une signature valide obtenue frauduleusement auprès de microsoft [...] le dernier patch tuesday de microsoft corrige pas moins 132 failles dont 6 zero day ! si vous utilisez windows 10 ou windows 11 vous avez intérêt à faire les mises à jour de sécurité le plus rapidement possible , en effet microsoft a publié ce mardi 12 juillet un patch tuesday hors norme qui corrige pas moins de 132 vulnérabilités dont 37 liées à l'exécution de code à distance et 9 considérées comme critiques / parmi elles six sont des failles zero day qui sont déjà activement exploitées par des cybercriminels | qu'est ce qu'une faille zero day ? une faille zero day est une vulnérabilité qui n'est pas connue du public ni du développeur du logiciel affecté ; elle est donc exploitée par des pirates avant qu'un correctif ne soit disponible d'où le terme "zero day" qui signifie qu'il n'y a pas eu de délai entre la découverte et l'attaque : ces failles sont très recherchées par les hackers car elles leur permettent de contourner les mesures de sécurité et d'infecter les systèmes sans cve 2023 36884 : une vulnérabilité... Lire la suite

Cryptohost connu également sous le nom de maname crypt est un logiciel malveillant appartenant à la catégorie des ransomwaresainsi lorsqu'un internaute pense télécharger µtorrent il se retrouve malheureusement avec un logiciel malveillant de la pire espèce [...] il ne fonctionne pas comme la plupart des rançongiciels qui cryptent vos données et vous demandent de payer pour les récupérer , cryptohost innove puisqu’il agit en déplaçant vos fichiers dans un archive / rar protégée par un mot de passe | il s’infiltre sur votre ordinateur en se faisant passer pour le fameux logiciel de p2p µtorrent ; « vos fichiers ont été chiffrés et sont inutilisables et inaccessibles : ne vous inquiétez pas ils sont en sécurités pour le moment »c’est la première phrase du message de rançon de cryptohost qui vous demande pas moins de 0 33 bitcoins 120 euros pour récupérer vos fichiers [...] si vous avez êtes malheureusement victime de cryptohost voici comment récupérer vos fichiers sans débourser le moindre centime grâce à la méthode de bleeping computer michael gillepsie et malwarehunterteam , l’algorithme utilisé par cryptohost pour créer le mot de passe qui verrouille l’archive contenant vos fichiers est généré en combinant le numéro d’identification du processeur de votre ordinateur le numéro de série de la carte mère ainsi que celui de votre disque dur principal / de ce fait personne ne possède le même mot de passe | cryptohost connu également sous le nom de... Lire la suite

Cryptohost connu également sous le nom de maname crypt est un logiciel malveillant appartenant à la catégorie des ransomwaresainsi lorsqu'un internaute pense télécharger µtorrent il se retrouve malheureusement avec un logiciel malveillant de la pire espèce [...] il ne fonctionne pas comme la plupart des rançongiciels qui cryptent vos données et vous demandent de payer pour les récupérer , cryptohost innove puisqu’il agit en déplaçant vos fichiers dans un archive / rar protégée par un mot de passe | il s’infiltre sur votre ordinateur en se faisant passer pour le fameux logiciel de p2p µtorrent ; « vos fichiers ont été chiffrés et sont inutilisables et inaccessibles : ne vous inquiétez pas ils sont en sécurités pour le moment »c’est la première phrase du message de rançon de cryptohost qui vous demande pas moins de 0 33 bitcoins 120 euros pour récupérer vos fichiers [...] si vous avez êtes malheureusement victime de cryptohost voici comment récupérer vos fichiers sans débourser le moindre centime grâce à la méthode de bleeping computer michael gillepsie et malwarehunterteam , l’algorithme utilisé par cryptohost pour créer le mot de passe qui verrouille l’archive contenant vos fichiers est généré en combinant le numéro d’identification du processeur de votre ordinateur le numéro de série de la carte mère ainsi que celui de votre disque dur principal / de ce fait personne ne possède le même mot de passe | cryptohost connu également sous le nom de... Lire la suite

"le manque de surveillance et de filtres anti spam appropriés sur le site web peut causer des dommages parce que les gens ne s'attendent pas à ce que quelque chose de malveillant soit affiché sur le site web officiel de la commission européenne et ils se sentent en sécurité en cliquant sur n'importe quel lienune enquête menée par nordvpn a permis de découvrir des générateurs d'abonnements gratuits onlyfans des générateurs d'argent cash app et des liens de streaming illégaux sur le site gouvernemental [...] des cybercriminels ont utilisé la plateforme européenne d'enseignement scolaire de la commission européenne pour diffuser des liens vers des sites web malveillants qui incluent des plateformes de streaming illégales de l'argent et des générateurs de comptes premium pour de nombreux services en ligne y compris des comptes premium onlyfans des cartes cadeaux playstation network des générateurs de dollars fortnite et des générateurs d'argent cash app , c'est ce que révèlent les récentes découvertes des experts en cybersécurité de nordvpn qui ont remarqué le problème de sécurité le 10 mars dernier / le site web gouvernemental permet aux écoles et autres organisations éducatives de créer des profils afin de faciliter la recherche de partenaires dans toute l'europe | les criminels ont exploité la plateforme en se faisant passer pour une organisation éducative et en remplissant leurs profils avec de nombreux mots clés associés au "le manque de surveillance et de filtres anti... Lire la suite

"le manque de surveillance et de filtres anti spam appropriés sur le site web peut causer des dommages parce que les gens ne s'attendent pas à ce que quelque chose de malveillant soit affiché sur le site web officiel de la commission européenne et ils se sentent en sécurité en cliquant sur n'importe quel lienune enquête menée par nordvpn a permis de découvrir des générateurs d'abonnements gratuits onlyfans des générateurs d'argent cash app et des liens de streaming illégaux sur le site gouvernemental [...] des cybercriminels ont utilisé la plateforme européenne d'enseignement scolaire de la commission européenne pour diffuser des liens vers des sites web malveillants qui incluent des plateformes de streaming illégales de l'argent et des générateurs de comptes premium pour de nombreux services en ligne y compris des comptes premium onlyfans des cartes cadeaux playstation network des générateurs de dollars fortnite et des générateurs d'argent cash app , c'est ce que révèlent les récentes découvertes des experts en cybersécurité de nordvpn qui ont remarqué le problème de sécurité le 10 mars dernier / le site web gouvernemental permet aux écoles et autres organisations éducatives de créer des profils afin de faciliter la recherche de partenaires dans toute l'europe | les criminels ont exploité la plateforme en se faisant passer pour une organisation éducative et en remplissant leurs profils avec de nombreux mots clés associés au "le manque de surveillance et de filtres anti... Lire la suite

Dans un autre cas le logiciel malveillant remplace simplement dans les communications par messagerie l’adresse du portefeuille de cryptomonnaies de la victime par celle de l’attaquantles chercheurs d’eset ont découvert des dizaines de faux sites web telegram et whatsapp ciblant principalement des utilisateurs d’android et de windows via des versions de ces applications de messagerie instantanée infectées par des chevaux de troie [...] la plupart des applications malveillantes identifiées sont appelées des « clippers » un type de malware qui vole ou modifie le contenu du presse papiers , toutes s’intéressent aux fonds en cryptomonnaies des victimes et plusieurs d’entre elles visent des portefeuilles de cryptomonnaies / certains de ces malwares utilisent même la reconnaissance optique de caractères ocr pour reconnaître du texte dans les captures d’écran stockées sur les appareils compromis ce qui est une autre première pour les malwares android | les auteurs de la menace ont d’abord mis en place des publicités google menant à des chaînes youtube frauduleuses qui redirigeaient ensuite les internautes vers des sites web imitant ceux de telegram et de whatsapp ; suite aux signalements réalisés par les équipes d'eset research google les a rapidement fermées : il reste néanmoins possible que de nouvelles campagnes apparaissent sur le même principe lukáš štefanko le chercheur d’eset qui a découvert les applications dans un autre cas le logiciel malveillant... Lire la suite

Dans un autre cas le logiciel malveillant remplace simplement dans les communications par messagerie l’adresse du portefeuille de cryptomonnaies de la victime par celle de l’attaquantles chercheurs d’eset ont découvert des dizaines de faux sites web telegram et whatsapp ciblant principalement des utilisateurs d’android et de windows via des versions de ces applications de messagerie instantanée infectées par des chevaux de troie [...] la plupart des applications malveillantes identifiées sont appelées des « clippers » un type de malware qui vole ou modifie le contenu du presse papiers , toutes s’intéressent aux fonds en cryptomonnaies des victimes et plusieurs d’entre elles visent des portefeuilles de cryptomonnaies / certains de ces malwares utilisent même la reconnaissance optique de caractères ocr pour reconnaître du texte dans les captures d’écran stockées sur les appareils compromis ce qui est une autre première pour les malwares android | les auteurs de la menace ont d’abord mis en place des publicités google menant à des chaînes youtube frauduleuses qui redirigeaient ensuite les internautes vers des sites web imitant ceux de telegram et de whatsapp ; suite aux signalements réalisés par les équipes d'eset research google les a rapidement fermées : il reste néanmoins possible que de nouvelles campagnes apparaissent sur le même principe lukáš štefanko le chercheur d’eset qui a découvert les applications dans un autre cas le logiciel malveillant... Lire la suite

S'il s'agit d'un site frauduleux ou potentiellement malveillant nous vous recommandons de cliquer directement sur "effacer les données" depuis le menu listant tous les sitesl'évolution des navigateurs a permis aux webmasters de proposer de nouvelles fonctionnalités aux visiteurs de leurs sites et de rester en contact avec eux [...] parmi ces fonctionnalités vous connaissez certainement les notifications , généralement ces notifications sont utilisées pour signaler aux utilisateurs la publication de nouveaux contenus / malheureusement cette fonctionnalité est parfois utilisée à mauvais escient notamment par des cybercriminels qui peuvent ainsi afficher des raccourcis vers des sites frauduleux ou des logiciels malveillants | il peut donc s'avérer utile de savoir comment désactiver les notifications dans chrome qui est le navigateur web le plus populaire ; gérer et désactiver les notifications chrome voici la marche à suivre pour gérer les notifications de google chrome : lancez le navigateur et rendez vous dans ses paramètres : pour cela deux options s'offrent à vous : coller la requête "chrome://settings/" sans les guillemets dans la barre d'adressecliquez sur les trois petits points alignés verticalement en haut à droite puis dans "paramètres" [...] rendez vous dans la rubrique "confidentialité et sécurité" , le raccourci se trouve dans le menu de gauche / ensuite cliquez sur la section " paramètres des sites" | le navigateur s'il s'agit d'un site frauduleux ou... Lire la suite

S'il s'agit d'un site frauduleux ou potentiellement malveillant nous vous recommandons de cliquer directement sur "effacer les données" depuis le menu listant tous les sitesl'évolution des navigateurs a permis aux webmasters de proposer de nouvelles fonctionnalités aux visiteurs de leurs sites et de rester en contact avec eux [...] parmi ces fonctionnalités vous connaissez certainement les notifications , généralement ces notifications sont utilisées pour signaler aux utilisateurs la publication de nouveaux contenus / malheureusement cette fonctionnalité est parfois utilisée à mauvais escient notamment par des cybercriminels qui peuvent ainsi afficher des raccourcis vers des sites frauduleux ou des logiciels malveillants | il peut donc s'avérer utile de savoir comment désactiver les notifications dans chrome qui est le navigateur web le plus populaire ; gérer et désactiver les notifications chrome voici la marche à suivre pour gérer les notifications de google chrome : lancez le navigateur et rendez vous dans ses paramètres : pour cela deux options s'offrent à vous : coller la requête "chrome://settings/" sans les guillemets dans la barre d'adressecliquez sur les trois petits points alignés verticalement en haut à droite puis dans "paramètres" [...] rendez vous dans la rubrique "confidentialité et sécurité" , le raccourci se trouve dans le menu de gauche / ensuite cliquez sur la section " paramètres des sites" | le navigateur s'il s'agit d'un site frauduleux ou... Lire la suite

C'est à dire que si vous cliquez sur le lien d'un site malveillant l'extension va automatiquement bloquer l'accès pour protéger votre ordinateurlorsque vous naviguez sur le web de nombreuses menaces peuvent attaquer votre ordinateur si vous ne faîtes pas attention [...] en effet en fonction des sites que vous visitez ou des fichiers que vous téléchargez il est possible de récupérer des éléments malveillants qui peuvent endommager votre ordinateur , aujourd'hui nous allons vous présenter un outil gratuit qui peut drastiquement augmenter votre sécurité sur internet / et mon antivirus alors ? avant de continuer vous devez vous renseigner sur les capacités de votre antivirus | certaines solutions embarquent déjà une protection web efficace qui prend la forme d'une extension web à télécharger ; si c'est le cas alors il n'est pas nécessaire d'installer l'outil dont nous allons vous parler : protéger son navigateur avec emsisoft browser security le programme dont nous allons vous parler aujourd'hui s'appelle emsisoft browser securityil s'agit d'une extension de navigateur qui existe pour google chrome mozilla firefox et microsoft edge et qui se charge de vous apporter une couche de protection supplémentaire lorsque vous naviguez sur internet [...] emsisoft est un éditeur de logiciels de sécurité reconnu , son programme antimalware est particulièrement apprécié et vous pouvez d'ailleurs télécharger sa version d'essai sur toucharger / emsisoft c'est à dire que si vous cliquez sur le lien... Lire la suite

C'est à dire que si vous cliquez sur le lien d'un site malveillant l'extension va automatiquement bloquer l'accès pour protéger votre ordinateurlorsque vous naviguez sur le web de nombreuses menaces peuvent attaquer votre ordinateur si vous ne faîtes pas attention [...] en effet en fonction des sites que vous visitez ou des fichiers que vous téléchargez il est possible de récupérer des éléments malveillants qui peuvent endommager votre ordinateur , aujourd'hui nous allons vous présenter un outil gratuit qui peut drastiquement augmenter votre sécurité sur internet / et mon antivirus alors ? avant de continuer vous devez vous renseigner sur les capacités de votre antivirus | certaines solutions embarquent déjà une protection web efficace qui prend la forme d'une extension web à télécharger ; si c'est le cas alors il n'est pas nécessaire d'installer l'outil dont nous allons vous parler : protéger son navigateur avec emsisoft browser security le programme dont nous allons vous parler aujourd'hui s'appelle emsisoft browser securityil s'agit d'une extension de navigateur qui existe pour google chrome mozilla firefox et microsoft edge et qui se charge de vous apporter une couche de protection supplémentaire lorsque vous naviguez sur internet [...] emsisoft est un éditeur de logiciels de sécurité reconnu , son programme antimalware est particulièrement apprécié et vous pouvez d'ailleurs télécharger sa version d'essai sur toucharger / emsisoft c'est à dire que si vous cliquez sur le lien... Lire la suite

Vérifiez la présence de logiciels malveillants un logiciel malveillant peut créer des perturbations plus ou moins importantes entre vos périphériques d’entrée et windows 10que faire ? c’est la question que vous vous posez lorsque vous être confronté au fameux problème de périphérique non reconnu par windows 10 [...] la souris et le clavier sont les deux périphériques d’entrée indispensables pour une expérience utilisateur optimale sur l'os phare de microsoft , lorsque des pannes plus ou moins graves les affectent l’utilisateur peut ressentir un sentiment d’impuissance qui s’accompagne qu’une terrible frustration / heureusement il existe différentes solutions pour résoudre ces problèmes en fonction de leur origine | est ce un problème matériel ? le premier réflexe à avoir est de vérifier s’il s’agit d’une panne matérielle ; bien souvent il ne s’agit pas réellement d’une panne mais d’un simple câble débranché par inadvertance ou volontairement par un collègue qui vous fait une petite blague : si vous êtes sur un ordinateur portable vérifiez que vous n’avez pas accidentellement désactivé votre clavier ou votre souris en vérifiant les touches fonctions situées en haut du clavier et la touche fncrédit : hp s’il s’agit de périphériques sans fil n’oubliez pas de vérifier que les batteries sont suffisamment chargées [...] évidemment si vous possédez d’autres souris et claviers nous vous vérifiez la présence de logiciels... Lire la suite

Vérifiez la présence de logiciels malveillants un logiciel malveillant peut créer des perturbations plus ou moins importantes entre vos périphériques d’entrée et windows 10que faire ? c’est la question que vous vous posez lorsque vous être confronté au fameux problème de périphérique non reconnu par windows 10 [...] la souris et le clavier sont les deux périphériques d’entrée indispensables pour une expérience utilisateur optimale sur l'os phare de microsoft , lorsque des pannes plus ou moins graves les affectent l’utilisateur peut ressentir un sentiment d’impuissance qui s’accompagne qu’une terrible frustration / heureusement il existe différentes solutions pour résoudre ces problèmes en fonction de leur origine | est ce un problème matériel ? le premier réflexe à avoir est de vérifier s’il s’agit d’une panne matérielle ; bien souvent il ne s’agit pas réellement d’une panne mais d’un simple câble débranché par inadvertance ou volontairement par un collègue qui vous fait une petite blague : si vous êtes sur un ordinateur portable vérifiez que vous n’avez pas accidentellement désactivé votre clavier ou votre souris en vérifiant les touches fonctions situées en haut du clavier et la touche fncrédit : hp s’il s’agit de périphériques sans fil n’oubliez pas de vérifier que les batteries sont suffisamment chargées [...] évidemment si vous possédez d’autres souris et claviers nous vous vérifiez la présence de logiciels... Lire la suite

Le malware : une variété de formes mais un but commun le malware ou logiciel malveillant en français est un terme qui peut désigner plusieurs types de menaces : chevaux de troie vers virus… vous vous en doutez aucun d’entre eux ne veut votre bienles menaces sur internet sont très nombreuses et surtout elles évoluent régulièrement [...] en effet les cybercriminels ne manquent pas d’imagination pour essayer de duper les utilisateurs et leur dérober des données personnelles , et les malwares sont parmi les menaces les plus répandues sur la toile / comment s’en prémunir ? c’est justement ce que nous allons vous expliquer dans les prochaines lignes | leurs modes opératoires sont divers mais ils ont tous le même objectif : réussir à s’installer sur votre ordinateur pour parasiter son fonctionnement et si possible récupérer un maximum d’informations sur vous préférablement des informations monnayables ; pour cela le malware doit commencer par arriver sur l’ordinateur de la victime : le plus souvent cela se fait via un téléchargement : la victime pense télécharger un installeur ou un fichier et se retrouve avec un cheval de troie ou un virusune fois qu’il a élu domicile sur une machine le déloger n’est pas simple [...] quels réflexes adopter pour se protéger des malwares ? le plus simple est de se protéger en amont et non pas d’attendre d’être infecté pour agir , la protection la plus évidente est le malware : une variété de formes mais un... Lire la suite

Le malware : une variété de formes mais un but commun le malware ou logiciel malveillant en français est un terme qui peut désigner plusieurs types de menaces : chevaux de troie vers virus… vous vous en doutez aucun d’entre eux ne veut votre bienles menaces sur internet sont très nombreuses et surtout elles évoluent régulièrement [...] en effet les cybercriminels ne manquent pas d’imagination pour essayer de duper les utilisateurs et leur dérober des données personnelles , et les malwares sont parmi les menaces les plus répandues sur la toile / comment s’en prémunir ? c’est justement ce que nous allons vous expliquer dans les prochaines lignes | leurs modes opératoires sont divers mais ils ont tous le même objectif : réussir à s’installer sur votre ordinateur pour parasiter son fonctionnement et si possible récupérer un maximum d’informations sur vous préférablement des informations monnayables ; pour cela le malware doit commencer par arriver sur l’ordinateur de la victime : le plus souvent cela se fait via un téléchargement : la victime pense télécharger un installeur ou un fichier et se retrouve avec un cheval de troie ou un virusune fois qu’il a élu domicile sur une machine le déloger n’est pas simple [...] quels réflexes adopter pour se protéger des malwares ? le plus simple est de se protéger en amont et non pas d’attendre d’être infecté pour agir , la protection la plus évidente est le malware : une variété de formes mais un... Lire la suite

Il est tout à fait possible qu'un logiciel malveillant ralentisse votre machineil n’est pas rare que des programmes se lançant au démarrage de windows entraînent des ralentissements importants [...] patienter 5 à 10 minutes pour utiliser sa machine est vécu comme un calvaire , nous allons voir dans ce tutoriel comment remédier très facilement à ce problème / la meilleure des options qui s'offrent à vous est de repérer dans un premier temps les logiciels gourmands pour les désinstaller ou les désactiver | 1 ; lancer le gestionnaire des tâches il faut tout d’abord lancer le gestionnaire des tâches : cet outil va vous permettre d’identifier les programmes un peu trop gourmands s’exécutant au démarrage de votre machinepour cela il suffit d’utiliser le raccourci clavier ctrl + alt + suppr et de cliquer sur la ligne « gestionnaire des tâches [...] » pour y accéder plus rapidement vous pouvez également réaliser la combinaison ctrl + shift + echap , la fenêtre du gestionnaire de tâches devrait alors s’ouvrir / 2 | se rendre dans l'onglet "démarrage" l’application ouvre automatiquement sur son premier onglet « processus » ; il vous permet de voir précisément les ressources consommées par les applications en cours d’exécution : il peut s’avérer très utile en cas de figement de l’écran mais ce n’est pas ce qui nous intéresse en premier lieu nous nous rendrons plutôt dans l’onglet « démarrage » [...] dans la il est tout à fait possible qu'un logiciel... Lire la suite

Il est tout à fait possible qu'un logiciel malveillant ralentisse votre machineil n’est pas rare que des programmes se lançant au démarrage de windows entraînent des ralentissements importants [...] patienter 5 à 10 minutes pour utiliser sa machine est vécu comme un calvaire , nous allons voir dans ce tutoriel comment remédier très facilement à ce problème / la meilleure des options qui s'offrent à vous est de repérer dans un premier temps les logiciels gourmands pour les désinstaller ou les désactiver | 1 ; lancer le gestionnaire des tâches il faut tout d’abord lancer le gestionnaire des tâches : cet outil va vous permettre d’identifier les programmes un peu trop gourmands s’exécutant au démarrage de votre machinepour cela il suffit d’utiliser le raccourci clavier ctrl + alt + suppr et de cliquer sur la ligne « gestionnaire des tâches [...] » pour y accéder plus rapidement vous pouvez également réaliser la combinaison ctrl + shift + echap , la fenêtre du gestionnaire de tâches devrait alors s’ouvrir / 2 | se rendre dans l'onglet "démarrage" l’application ouvre automatiquement sur son premier onglet « processus » ; il vous permet de voir précisément les ressources consommées par les applications en cours d’exécution : il peut s’avérer très utile en cas de figement de l’écran mais ce n’est pas ce qui nous intéresse en premier lieu nous nous rendrons plutôt dans l’onglet « démarrage » [...] dans la il est tout à fait possible qu'un logiciel... Lire la suite

Ce principe est d’ailleurs souvent utilisé par des hackers qui dissimulent du code malveillant dans des applications ou images qui semblent sainesla stéganographie est une pratique vieille comme le monde [...] elle consiste à dissimuler un message à l'intérieur d'un autre message , cet art de la dissimulation a traversé les âges et est aujourd’hui accessible sur nos machines / la stéganographie peut être utilisée comme alternative au chiffrement de fichiers afin de protéger des données des regards indiscrets | on peut par exemple cacher un mot de passe ou un message dans une image ; cacher n’importe quel fichier dans une image lorsque l’on dissimule un fichier au sein d’une image les pixels du fichier sont codés et en quelque sorte dilués dans les millions de pixels de l’image : notez également que l’apparence de l’image ne change pasla stéganographie est souvent utilisée pour faire valoir ses droits d’auteur [...] le propriétaire d’une photo peut par exemple y insérer une signature cachée en guise de watermark , voyons tout de suite comment s’y prendre avec le logiciel dédié openpuff / utiliser openpuff pour cacher des fichiers au sein d’une image openpuff est un logiciel que vous pouvez télécharger via ce lien | il s'agit d'un programme portable disponible sous la forme d'uue archive qu'il faudra simplement extraire ; lancez le logiciel cliquez sur le bouton hide dans la section "steganography" et suivez les 4 étapes ce principe est d’ailleurs souvent utilisé... Lire la suite

Ce principe est d’ailleurs souvent utilisé par des hackers qui dissimulent du code malveillant dans des applications ou images qui semblent sainesla stéganographie est une pratique vieille comme le monde [...] elle consiste à dissimuler un message à l'intérieur d'un autre message , cet art de la dissimulation a traversé les âges et est aujourd’hui accessible sur nos machines / la stéganographie peut être utilisée comme alternative au chiffrement de fichiers afin de protéger des données des regards indiscrets | on peut par exemple cacher un mot de passe ou un message dans une image ; cacher n’importe quel fichier dans une image lorsque l’on dissimule un fichier au sein d’une image les pixels du fichier sont codés et en quelque sorte dilués dans les millions de pixels de l’image : notez également que l’apparence de l’image ne change pasla stéganographie est souvent utilisée pour faire valoir ses droits d’auteur [...] le propriétaire d’une photo peut par exemple y insérer une signature cachée en guise de watermark , voyons tout de suite comment s’y prendre avec le logiciel dédié openpuff / utiliser openpuff pour cacher des fichiers au sein d’une image openpuff est un logiciel que vous pouvez télécharger via ce lien | il s'agit d'un programme portable disponible sous la forme d'uue archive qu'il faudra simplement extraire ; lancez le logiciel cliquez sur le bouton hide dans la section "steganography" et suivez les 4 étapes ce principe est d’ailleurs souvent utilisé... Lire la suite

![Souris et clavier qui ne fonctionnent plus sous Windows 10 : [La solution] Souris et clavier qui ne fonctionnent plus sous Windows 10 : [La solution]](https://www.toucharger.com/article-media/170x125/494-souris-et-clavier-qui-ne-fonctionnent-plus-sous-windows-10-la-solution.jpg)