Cvhash est un outil pour vérifier l'intégrité des fichiers avec le hash md5 et shacomparer ou créer le hachage comparer le hash de tous type de fichiers et créez facilement des checksums md5 sha 1 sha 256 sha 384 sha 512 explorez hash et générateur de masse pour répertoireexplorez vos répertoire et créer des hash pour tous les fichiers présent dans celui ci avec le générateur de masse pour répertoire hachage de bloc de textehashé un bloc de texte [...] texte hash générateur de masseinséré une ligne par ligne et créer une liste de hash via des mots ou des phrases , vous pouvez aussi créer le checksum de tous type de fichiers / lorsque vous téléchargez un fichier depuis internet bien souvent vous ne pouvez pas être garanti à 100 % que le fichier n’a pas été modifié de l’original | avec cvhash vérifier l’intégrité des fichiers vous pouvez générer une valeur de hachage de tous type de fichiers vous pouvez hasché l'ensemble d'un répertoire et d'un bloc de texte ; vous pouvez sauvegarder les résultats au format : shamd5 ou au format texte pour vérification ultérieure et plus encore [...] glisser/déposer un fichier pour créer ou comparer son checksum de même cvhash est un outil pour vérifier l'intégrité... Télécharger

Cvhash est un outil pour vérifier l'intégrité des fichiers avec le hash md5 et shacomparer ou créer le hachage comparer le hash de tous type de fichiers et créez facilement des checksums md5 sha 1 sha 256 sha 384 sha 512 explorez hash et générateur de masse pour répertoireexplorez vos répertoire et créer des hash pour tous les fichiers présent dans celui ci avec le générateur de masse pour répertoire hachage de bloc de textehashé un bloc de texte [...] texte hash générateur de masseinséré une ligne par ligne et créer une liste de hash via des mots ou des phrases , vous pouvez aussi créer le checksum de tous type de fichiers / lorsque vous téléchargez un fichier depuis internet bien souvent vous ne pouvez pas être garanti à 100 % que le fichier n’a pas été modifié de l’original | avec cvhash vérifier l’intégrité des fichiers vous pouvez générer une valeur de hachage de tous type de fichiers vous pouvez hasché l'ensemble d'un répertoire et d'un bloc de texte ; vous pouvez sauvegarder les résultats au format : shamd5 ou au format texte pour vérification ultérieure et plus encore [...] glisser/déposer un fichier pour créer ou comparer son checksum de même cvhash est un outil pour vérifier l'intégrité... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Mais cela ne veut pas dire que hash n’a pas mis tout son savoir faire dans la création de son produitenfin hash a choisi de proposer son appli gratuitement sur google play un argument de poids pour convaincre les utilisateurs de l'installer [...] vous avez encore besoin d’une nouvelle application pour alimenter votre smartphone ou votre tablette ? 99 miles runner: voyage d'une âme à l'éternité est un programme classé dans la catégorie "jeux" qui peut vous intéresser , afin de savoir quel public est visé par cette application il faut regarder à la classification de celle ci / il est donc bon de savoir que 99 miles runner: voyage d'une âme à l'éternité est classée pegi 7 | a l’heure où l’on écrit ces mots ce produit a été installé entre 500 et 1000 fois ; pour ce qui est de son fonctionnement avec votre appareil sachez que ce programme fonctionne parfaitement avec android 4 : si malgré tout vous redoutez de rencontrer des soucis techniques liées à ce détail notre site dispose de solutions alternatives qui peuvent vous convaincrevous vous demandez si cette appli est adaptée à un public très jeune ? nous préférons vous prévenir que certaines images peuvent heurter la sensibilité des enfants [...] si vous accordez de l'importance au travail régulier des développeurs sur leurs programmes n'ayez crainte : malgré déjà plusieurs mois au compteur dernière actualisation remontant au 17 août 2017 l'app est toujours présente sur mais cela ne veut pas dire que hash n’a pas... Télécharger

Mais cela ne veut pas dire que hash n’a pas mis tout son savoir faire dans la création de son produitenfin hash a choisi de proposer son appli gratuitement sur google play un argument de poids pour convaincre les utilisateurs de l'installer [...] vous avez encore besoin d’une nouvelle application pour alimenter votre smartphone ou votre tablette ? 99 miles runner: voyage d'une âme à l'éternité est un programme classé dans la catégorie "jeux" qui peut vous intéresser , afin de savoir quel public est visé par cette application il faut regarder à la classification de celle ci / il est donc bon de savoir que 99 miles runner: voyage d'une âme à l'éternité est classée pegi 7 | a l’heure où l’on écrit ces mots ce produit a été installé entre 500 et 1000 fois ; pour ce qui est de son fonctionnement avec votre appareil sachez que ce programme fonctionne parfaitement avec android 4 : si malgré tout vous redoutez de rencontrer des soucis techniques liées à ce détail notre site dispose de solutions alternatives qui peuvent vous convaincrevous vous demandez si cette appli est adaptée à un public très jeune ? nous préférons vous prévenir que certaines images peuvent heurter la sensibilité des enfants [...] si vous accordez de l'importance au travail régulier des développeurs sur leurs programmes n'ayez crainte : malgré déjà plusieurs mois au compteur dernière actualisation remontant au 17 août 2017 l'app est toujours présente sur mais cela ne veut pas dire que hash n’a pas... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Ophcrack est un logiciel open source permettant de récupérer les mots de passe des utilisateurs de windows stockés en lm hash et nt hash99 [...] 9% des mots de passe alpha numériques d'une longueur inférieure ou égale à 14 caractères peuvent être découverts en quelques secondes voire quelques minutes dans certains cas , les mots de passe contenant des caractères spéciaux ne sont toutefois pas reconnus avec cette version gratuite / le logiciel utilise la méthode des tables arc en ciel qui accélère considérablement la découverte du mot de passe par rapport à une simple attaque de type force brute | ophcrack est un logiciel open source... Télécharger

Ophcrack est un logiciel open source permettant de récupérer les mots de passe des utilisateurs de windows stockés en lm hash et nt hash99 [...] 9% des mots de passe alpha numériques d'une longueur inférieure ou égale à 14 caractères peuvent être découverts en quelques secondes voire quelques minutes dans certains cas , les mots de passe contenant des caractères spéciaux ne sont toutefois pas reconnus avec cette version gratuite / le logiciel utilise la méthode des tables arc en ciel qui accélère considérablement la découverte du mot de passe par rapport à une simple attaque de type force brute | ophcrack est un logiciel open source... Télécharger

Ophcrack est un logiciel open source permettant de récupérer les mots de passe des utilisateurs de windows stockés en lm hash et nt hash99 [...] 9% des mots de passe alpha numériques d'une longueur inférieure ou égale à 14 caractères peuvent être découverts en quelques secondes voire quelques minutes dans certains cas , les mots de passe contenant des caractères spéciaux ne sont toutefois pas reconnus avec cette version gratuite / le logiciel utilise la méthode des tables arc en ciel qui accélère considérablement la découverte du mot de passe par rapport à une simple attaque de type force brute | ophcrack est un logiciel open source... Télécharger

Ophcrack est un logiciel open source permettant de récupérer les mots de passe des utilisateurs de windows stockés en lm hash et nt hash99 [...] 9% des mots de passe alpha numériques d'une longueur inférieure ou égale à 14 caractères peuvent être découverts en quelques secondes voire quelques minutes dans certains cas , les mots de passe contenant des caractères spéciaux ne sont toutefois pas reconnus avec cette version gratuite / le logiciel utilise la méthode des tables arc en ciel qui accélère considérablement la découverte du mot de passe par rapport à une simple attaque de type force brute | ophcrack est un logiciel open source... Télécharger

Autres fonctionnalités : chiffrement fort copie de fichiers robuste scinde/concatène des fichiers destruction sûre des données comparaison fichiers de checksum et de hash benchmark du système generation de mots de passe aléatoires et de fichiers clefslogiciel gratuit et open source de compression archivage et extraction supportant 7z google android'sapk bz bz2 bzip2 tbz2 tbz gz gzip tgz tpz tar zip zipx z01 smzip arj cab chm chi chq chw hxs hxi hxr hxq hxw lit cpio deb lzh lha rar r01 00 rpm z taz tz iso java jar ear war pet pup pak pk3 pk4 slp [content] xpi wim u3p lzma86 lzma udf xar apple's dmg hfs part1 split swm tpz kmz xz txz vhd mslz apm mbr fat ntfs exe dll sys msi msp open office / libre office ods ots odm oth oxt odb odf odg otg odp otp odt ott gnm microsoft office doc dot xls xlt ppt pps pot docx dotx xlsx xltx flash swf flv quad balz bcm zpaq paq8f paq8jd paq8l paq8o lpaq1 lpaq5 lpaq8 ace arc wrc 001 pea cbz cbr cba cb7 cbt [...] 150+ formats , peazip for linux gnome kde / permet d'appliquer de multiples critères de recherche de façon très puissante sur le contenu d'archives | peazip crée et extrait plusieurs archives à la fois exporte des définitions de tâche sous forme de lignes de commandes autres fonctionnalités : chiffrement fort ... Télécharger

Autres fonctionnalités : chiffrement fort copie de fichiers robuste scinde/concatène des fichiers destruction sûre des données comparaison fichiers de checksum et de hash benchmark du système generation de mots de passe aléatoires et de fichiers clefslogiciel gratuit et open source de compression archivage et extraction supportant 7z google android'sapk bz bz2 bzip2 tbz2 tbz gz gzip tgz tpz tar zip zipx z01 smzip arj cab chm chi chq chw hxs hxi hxr hxq hxw lit cpio deb lzh lha rar r01 00 rpm z taz tz iso java jar ear war pet pup pak pk3 pk4 slp [content] xpi wim u3p lzma86 lzma udf xar apple's dmg hfs part1 split swm tpz kmz xz txz vhd mslz apm mbr fat ntfs exe dll sys msi msp open office / libre office ods ots odm oth oxt odb odf odg otg odp otp odt ott gnm microsoft office doc dot xls xlt ppt pps pot docx dotx xlsx xltx flash swf flv quad balz bcm zpaq paq8f paq8jd paq8l paq8o lpaq1 lpaq5 lpaq8 ace arc wrc 001 pea cbz cbr cba cb7 cbt [...] 150+ formats , peazip for linux gnome kde / permet d'appliquer de multiples critères de recherche de façon très puissante sur le contenu d'archives | peazip crée et extrait plusieurs archives à la fois exporte des définitions de tâche sous forme de lignes de commandes autres fonctionnalités : chiffrement fort ... Télécharger

Autres fonctionnalités : chiffrement fort copie de fichiers robuste scinde/concatène des fichiers destruction sûre des données comparaison fichiers de checksum et de hash benchmark du système generation de mots de passe aléatoires et de fichiers clefspeazip programme de compression et décompression open source [...] peazip est un programme gratuit et open source de compression archivage et décompression supportant 150+ formatsen lecture: 7z 7 zip sfx ace bz2 cab deb iso jar gz lha paq pea rar rpm tar wim xz zip zipx , il supporte en lecture et écriture les formats suivants : 7z 7z sfx arc/wrc bz2/tbz2 gz/tgz paq/lpaq pea quad split tar upx zip par windows et linux / peazip permet d'appliquer de multiples critères de recherche de façon très puissante sur le contenu d'archives | peazip crée et extrait plusieurs archives à la fois exporte des définitions de tâche sous forme de lignes de commandes sauvegarde les vues d'archivage et d'extraction analyse et ouvre avec des applications externes des fichiers compressés ou non ; autres fonctionnalités : chiffrement fort ... Télécharger

Autres fonctionnalités : chiffrement fort copie de fichiers robuste scinde/concatène des fichiers destruction sûre des données comparaison fichiers de checksum et de hash benchmark du système generation de mots de passe aléatoires et de fichiers clefspeazip programme de compression et décompression open source [...] peazip est un programme gratuit et open source de compression archivage et décompression supportant 150+ formatsen lecture: 7z 7 zip sfx ace bz2 cab deb iso jar gz lha paq pea rar rpm tar wim xz zip zipx , il supporte en lecture et écriture les formats suivants : 7z 7z sfx arc/wrc bz2/tbz2 gz/tgz paq/lpaq pea quad split tar upx zip par windows et linux / peazip permet d'appliquer de multiples critères de recherche de façon très puissante sur le contenu d'archives | peazip crée et extrait plusieurs archives à la fois exporte des définitions de tâche sous forme de lignes de commandes sauvegarde les vues d'archivage et d'extraction analyse et ouvre avec des applications externes des fichiers compressés ou non ; autres fonctionnalités : chiffrement fort ... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Un hash de vos mots de passe en md5 sha1 sha256 et sha512 peut vous être indiqué si vous le souhaitezle vol de mots de passe est toujours l'une des plus grandes menaces à la sécurité informatique moderne dans les entreprises [...] c'est précisément pourquoi il est important d'avoir un programme facile d'utilisation pour obtenir un mot de passe robuste face aux techniques qui permettent de le récupérer , aconiac password generator est un générateur de mots de passe open source et multi plateformes / vos mots de passe pourront contenir de 1 à 35 caractères avec des chiffres des lettres en majuscule ou non des caractères spéciaux etc | choisissez également le niveau de sécurité : moyen fort paranoïaque personnalisé ; un hash de vos mots de passe en md5 sha1 ... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Il trouve les duplications binaires exactes avec la méthode dîtes de « hash » les fichiers textes à partir de chaînes de caractères les images jpg bmp gif png etc par les couleurs et les fichiers audios mp3 wav ogg etc par leurs données wavedump3 est un outil de recherche de fichiers identiques ou similaires évolué [...] il trouve les duplications binaires exactes... Télécharger

Si le checksum ou le hash code calculé est identique entre les deux périodes il apporte une valeur complémentaire sur l'intégrité et la preuve de non modification du contenu électronique originelfile checksum utility fcu est un utilitaire gratuit ne nécessitant aucune installation particulière [...] une procédure d'installation est proposée mais par défaut il est composé d'un unique exécutable permettant d'afficher l'interface utilisateur et de réaliser les opérations d'analyse et de comparaison , le checksum ou somme de contrôle hachage est un calcul dit d'empreinte unique / en fonction de l'algorithme utilisé md5 sha 1 sha 256 sha 512 | le code généré est dit "plus ou moins fort" ; il permet par exemple de s'assurer lors de l'envoi d'un contenu entre une source et une destination que celui ci n'a pas été altéré lors du transfert : cette méthode est aussi employée dans les processus pour garantir la conservation d'un contenu dans le temps : archivage à valeur probante dit "légal"via l'utilisation de l'empreinte unique de chaque fichier file checksum utility propose d'identifier les fichiers dupliqués d'une même arborecsence de comparer des arborescences liste les fichiers de grande taille ainsi que les fichiers non utilisés [...] en plus de cette si le checksum ou le hash code calculé est... Télécharger

Si le checksum ou le hash code calculé est identique entre les deux périodes il apporte une valeur complémentaire sur l'intégrité et la preuve de non modification du contenu électronique originelfile checksum utility fcu est un utilitaire gratuit ne nécessitant aucune installation particulière [...] une procédure d'installation est proposée mais par défaut il est composé d'un unique exécutable permettant d'afficher l'interface utilisateur et de réaliser les opérations d'analyse et de comparaison , le checksum ou somme de contrôle hachage est un calcul dit d'empreinte unique / en fonction de l'algorithme utilisé md5 sha 1 sha 256 sha 512 | le code généré est dit "plus ou moins fort" ; il permet par exemple de s'assurer lors de l'envoi d'un contenu entre une source et une destination que celui ci n'a pas été altéré lors du transfert : cette méthode est aussi employée dans les processus pour garantir la conservation d'un contenu dans le temps : archivage à valeur probante dit "légal"via l'utilisation de l'empreinte unique de chaque fichier file checksum utility propose d'identifier les fichiers dupliqués d'une même arborecsence de comparer des arborescences liste les fichiers de grande taille ainsi que les fichiers non utilisés [...] en plus de cette si le checksum ou le hash code calculé est... Télécharger

Un jeu de hash est comme un tableau non ordonné de valeurs mais il peut être recherché pour une valeur exponentielle plus rapide que les array'javascript consultable hashset' est une mise en œuvre js pur du type de données hashset [...] il est adapté pour une utilisation avec des clients et aussi pour node , js / il est optimisé pour javascript routines recherche / de consultation qui peut être un goulot d'étranglement des performances lentes lors de l'itération tableaux en javascript | ce logiciel est disponible gratuitement à http://searchturbine ; com/js/javascript hashset sous la licence bsd : compatibilité: internet explorer 5 ie 55 ie6 ie7 ie8 ie9 ie10 ie11 [...] node npm chrome , firefox opera konqueror / il a «pratiquement universelle« compatibilité js | contains un natives ou des fonctions array ; indexof : cela rend plus facile à écrire efficace le code rapidehassets peuvent utiliser légèrement plus de mémoire que les tableaux normaux mais pas de façon exponentielle plus [...] hashset sont très populaires dans optimisé c # et programmation java parce qu'ils permettent aux développeurs un moyen très rapide pour rechercher des recherche pour voir si une valeur existe déjà dans un hashset , il utilise un dictionnaire comme lookup qui ne reçoivent pas plus lent que l'ensemble croît en taille / ceci est idéal pour les situations que nous voulons éviter les doublons dans un tableau ou vérifier l'existence d'une un jeu de hash est comme un tableau non... Télécharger

Un jeu de hash est comme un tableau non ordonné de valeurs mais il peut être recherché pour une valeur exponentielle plus rapide que les array'javascript consultable hashset' est une mise en œuvre js pur du type de données hashset [...] il est adapté pour une utilisation avec des clients et aussi pour node , js / il est optimisé pour javascript routines recherche / de consultation qui peut être un goulot d'étranglement des performances lentes lors de l'itération tableaux en javascript | ce logiciel est disponible gratuitement à http://searchturbine ; com/js/javascript hashset sous la licence bsd : compatibilité: internet explorer 5 ie 55 ie6 ie7 ie8 ie9 ie10 ie11 [...] node npm chrome , firefox opera konqueror / il a «pratiquement universelle« compatibilité js | contains un natives ou des fonctions array ; indexof : cela rend plus facile à écrire efficace le code rapidehassets peuvent utiliser légèrement plus de mémoire que les tableaux normaux mais pas de façon exponentielle plus [...] hashset sont très populaires dans optimisé c # et programmation java parce qu'ils permettent aux développeurs un moyen très rapide pour rechercher des recherche pour voir si une valeur existe déjà dans un hashset , il utilise un dictionnaire comme lookup qui ne reçoivent pas plus lent que l'ensemble croît en taille / ceci est idéal pour les situations que nous voulons éviter les doublons dans un tableau ou vérifier l'existence d'une un jeu de hash est comme un tableau non... Télécharger

Le programme utilise plusieurs systèmes de hachage pour comparer 2 fichiers : ghash gost hash md2/4/5 sha1 sha2 256 sha2 384 sha2 512 tigermulticryptepro est un logiciel de cryptage et de vérification de données fichiers et textes gratuit [...] il utilise également un système de cryptage 448 bits appelé blowfish , un outil permet de compresser les données / le programme utilise plusieurs systèmes de... Télécharger

Le programme utilise plusieurs systèmes de hachage pour comparer 2 fichiers : ghash gost hash md2/4/5 sha1 sha2 256 sha2 384 sha2 512 tigermulticryptepro est un logiciel de cryptage et de vérification de données fichiers et textes gratuit [...] il utilise également un système de cryptage 448 bits appelé blowfish , un outil permet de compresser les données / le programme utilise plusieurs systèmes de... Télécharger

Parmi les nombreux outils on peut citer le ping traceroute netsend nmap calculatrice ip scanner de ports configuration tcp/ip résolution d'hôtes et d'ip synchronisation de temps whois et mx lookup http flooder dos trojan hunter multi ip mail bomber mail spoofer envoi d'emails en masse scanner http multi ping pour les routeurs cisco tcp packet sniffer udp flooder cryptage avancé comparaison de fichiers renommage en massage vérification et génération de code de carte de crédit création d'un serveur http ftp et irc local moniteur de bande passante moniteur de cpu gestion du démarrage de windows messenger internet et lan serveur + client test hash md5 scanner d'adresse mac création de disques virtuels encodage d'url générateur de clés wep/wpa snifferensemble très complet d'outils système et réseau variés [...] net tools est un kit idéal pour ceux qui travaillent dans la sécurité et l'administration de réseau , près de 175 outils sont proposés au sein d'une interface agréable et intuitive / la plupart d'entre eux sont configurables | net destructeur sécurisé de fichiers stéganographie art de cacher des données dans des images révélateur de mots de passe console whois analyse de cookies masquer des disques désinstallation de logiciels optimisation et nettoyage de windows serveur proxy redirection de connexion http irc etc ; tous les protocoles sont supportés client telnet enregistrement et parmi les nombreux outils on peut citer le... Télécharger

Parmi les nombreux outils on peut citer le ping traceroute netsend nmap calculatrice ip scanner de ports configuration tcp/ip résolution d'hôtes et d'ip synchronisation de temps whois et mx lookup http flooder dos trojan hunter multi ip mail bomber mail spoofer envoi d'emails en masse scanner http multi ping pour les routeurs cisco tcp packet sniffer udp flooder cryptage avancé comparaison de fichiers renommage en massage vérification et génération de code de carte de crédit création d'un serveur http ftp et irc local moniteur de bande passante moniteur de cpu gestion du démarrage de windows messenger internet et lan serveur + client test hash md5 scanner d'adresse mac création de disques virtuels encodage d'url générateur de clés wep/wpa snifferensemble très complet d'outils système et réseau variés [...] net tools est un kit idéal pour ceux qui travaillent dans la sécurité et l'administration de réseau , près de 175 outils sont proposés au sein d'une interface agréable et intuitive / la plupart d'entre eux sont configurables | net destructeur sécurisé de fichiers stéganographie art de cacher des données dans des images révélateur de mots de passe console whois analyse de cookies masquer des disques désinstallation de logiciels optimisation et nettoyage de windows serveur proxy redirection de connexion http irc etc ; tous les protocoles sont supportés client telnet enregistrement et parmi les nombreux outils on peut citer le... Télécharger

Sauvegarde classique et incrémentielle synchronisation mirroring ne copie que les fichiers manquants ou modifiés comparaison par date ou par hash md5 fermeture et redémarrage des programmes gênants la sauvegarde nécessite lepuissant système de sauvegarde et de synchronisation de données [...] net framework 1 , 0 et plus gestion des ftp dispositifs mobiles pda pdaphone pocket pc terminaux professionnel / permet la gravure sur un média cd cd rw | sauvegarde classique et incrémentielle ... Télécharger

Sauvegarde classique et incrémentielle synchronisation mirroring ne copie que les fichiers manquants ou modifiés comparaison par date ou par hash md5 fermeture et redémarrage des programmes gênants la sauvegarde nécessite lepuissant système de sauvegarde et de synchronisation de données [...] net framework 1 , 0 et plus gestion des ftp dispositifs mobiles pda pdaphone pocket pc terminaux professionnel / permet la gravure sur un média cd cd rw | sauvegarde classique et incrémentielle ... Télécharger

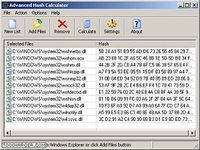

Ce logiciel permet de calculer le hash cryptographique de fichiersglissez/déposez simplement des fichiers sur l'interface du programme et celui ci affichera la chaîne de caractères du hash de chacun d'eux à la volée [...] supporte une multitude d'algorithme de cryptographie incluant le contrôle crc32 gost hash md2 md4 md5 sha 1 ha2 256 sha2 384 sha2 512 , ce logiciel permet de calculer le hash... Télécharger

Ce logiciel permet de calculer le hash cryptographique de fichiersglissez/déposez simplement des fichiers sur l'interface du programme et celui ci affichera la chaîne de caractères du hash de chacun d'eux à la volée [...] supporte une multitude d'algorithme de cryptographie incluant le contrôle crc32 gost hash md2 md4 md5 sha 1 ha2 256 sha2 384 sha2 512 , ce logiciel permet de calculer le hash... Télécharger

Five utilise l’advanced encrytion standard aes autrement dit rijndael pour chiffrer/déchiffrer et la version 1 du secure hash algorithm sha1 pour vérifier l’intégrité des fichiersfive est une application à la fois puissante et simple d’utilisation qui permet de : chiffrer/déchiffrer des fichiers au choix de vérifier l’intégrité de fichiers préalablement marqués de sauvegarder la liste de tous les fichiers d'un disque pour comparaison future [...] la clé utilisée pour l'aes est générée à partir d'un mot de passe fourni par l'utilisateur et transformé par sha1 , le mot de passe peut être changé d'un fichier à l'autre / par construction la clé est limitée à 128 bits | il n'y a aucun moyen de retrouver le mot de passe initial ou la clé qui en découle ; five utilise l’advanced encrytion standard ... Télécharger

Five utilise l’advanced encrytion standard aes autrement dit rijndael pour chiffrer/déchiffrer et la version 1 du secure hash algorithm sha1 pour vérifier l’intégrité des fichiersfive est une application à la fois puissante et simple d’utilisation qui permet de : chiffrer/déchiffrer des fichiers au choix de vérifier l’intégrité de fichiers préalablement marqués de sauvegarder la liste de tous les fichiers d'un disque pour comparaison future [...] la clé utilisée pour l'aes est générée à partir d'un mot de passe fourni par l'utilisateur et transformé par sha1 , le mot de passe peut être changé d'un fichier à l'autre / par construction la clé est limitée à 128 bits | il n'y a aucun moyen de retrouver le mot de passe initial ou la clé qui en découle ; five utilise l’advanced encrytion standard ... Télécharger

hash to peer est un logiciel qui simplifie le partage de fichiers sur les réseaux p2phash to peer par le biais de la technologie web to peer permet de maintenir des liens de téléchargement p2p vers un fichier sur une page web même en cas de modification du fichier nouvelle version [...] cela permet à un distributeur de logiciel de réduire ses coûts d'hébergement en décentralisant la charge , hash to peer est un logiciel qui simplifie le... Télécharger

hash to peer est un logiciel qui simplifie le partage de fichiers sur les réseaux p2phash to peer par le biais de la technologie web to peer permet de maintenir des liens de téléchargement p2p vers un fichier sur une page web même en cas de modification du fichier nouvelle version [...] cela permet à un distributeur de logiciel de réduire ses coûts d'hébergement en décentralisant la charge , hash to peer est un logiciel qui simplifie le... Télécharger